こんにちは。SCSK 阿部です。

Cato クラウドを用いたモバイル接続を行う場合、ユーザの作成が必要となります。

ユーザは手動で作成することも可能ですが、既存のディレクトリサービスと連携させる形で管理することも可能です。

今回は、SCIMプロビジョニングによるユーザ作成・管理について、注意点も含めて記事といたします。

はじめに:SCIMプロビジョニングでできること

SCIMは「System for Cross-domain Identity Management」の略で、Entra IDをはじめとするドメインサービスや

システムの間でID(ユーザやグループ)情報のやり取りを行うための標準規格です。

Catoは、ディレクトリサービスからのSCIMによるユーザプロビジョニングに対応しています。

2025年4月現在、対応しているサービスは下記のとおりです。

- Microsoft Entra ID

- Okta

- OneLogin

- OneWelcome

SCIMプロビジョニングを用いることで、プロビジョニング元にあたるサービスにおけるユーザの追加、削除、変更といった操作をCato側に自動で反映することが可能です。運用の手間を省けるほか、ユーザの削除し忘れによるセキュリティリスクも低減することが可能です。

「他のIDとの連携」としてSSO(Single Sign On)もよく用いられますが、SCIMはこれとは別の概念です。

SCIM:ユーザやグループの連携が目的

SSO:認証の連携が目的

Catoにおいて、SCIMプロビジョニングでユーザを作成・管理するのみの設定とする場合、ログインには通常のユーザと同様に別途設定のパスワードを使用します。SSO認証を併用する場合、後述の通り追加の設定が必要です。

SCIMプロビジョニングを設定してみる

実際に、Entra IDを一例としてSCIMプロビジョニングを設定してみます。

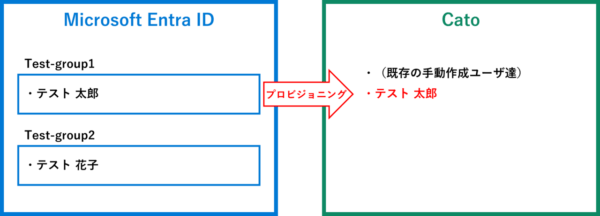

今回は、以下のイメージ図の通り、Entra IDの特定のグループ「Test-group1」に属するユーザ

「テスト 太郎」のみをCatoへプロビジョニングします。

Entra管理センター上でアプリケーション「Cato Networks Provisioning」を作成

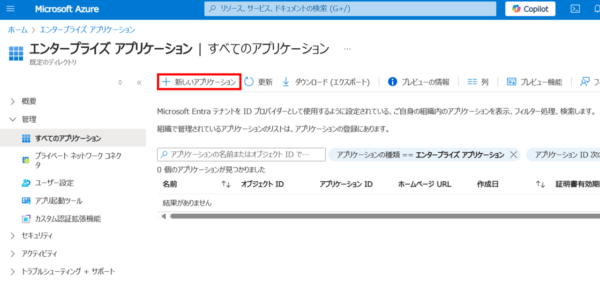

連携予定のEntra管理センターにて、

「エンタープライズ アプリケーション」から新しいアプリケーションを作成します。

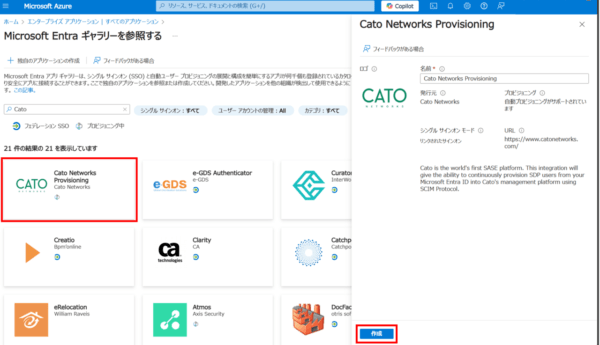

「Cato Networks Provisioning」を選択し、「作成」をクリックします。「Cato」で検索すれば簡単に見つかります。

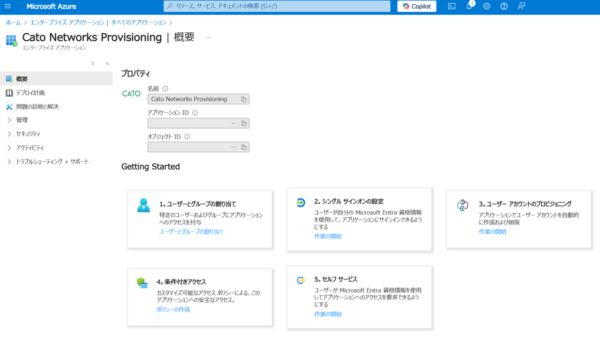

アプリケーションが無事に作成されました。自動で詳細画面が開きます。

この画面はすぐ後に参照するので、開いたままにしておきます。

CatoテナントとCato Networks Provisioningを紐づけ

作成したアプリケーションを、プロビジョニング先のCatoテナントと連携させます。

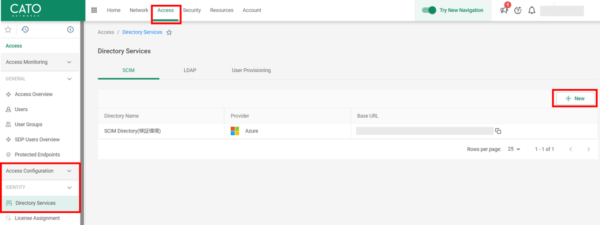

CMAにログインし、[Access > Access Configuration > IDENTITY > Directory Services]へ移動します。

[SCIM]タブにて、「New」を選択します。

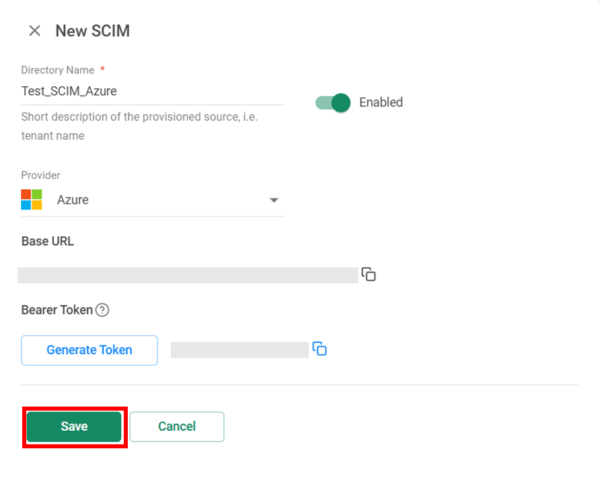

Directory Nameとして任意の名前をつけて、「Generate Token」をクリックします。

出力されたトークンと「Base URL」をメモ帳等に控えてから、「Save」をクリックします。

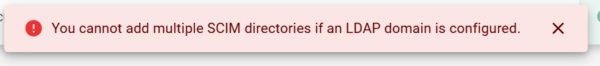

(二つ以上のEntra IDテナントとOktaアカウント等)

ただし、「LDAP連携」を実施しているCatoテナントでは、複数IdPとのSCIM連携を実施できません。

複数IdPとのSCIM連携が必要な場合は、事前にLDAP連携を削除する必要があります。

なお、SCIMプロビジョニングの結果、LDAP連携のユーザと同名のユーザが存在した場合は、

SCIMが優先され、LDAP連携のユーザを上書きします。 参考リンク:

Provisioning Users with SCIM and LDAP – Cato Learning Center

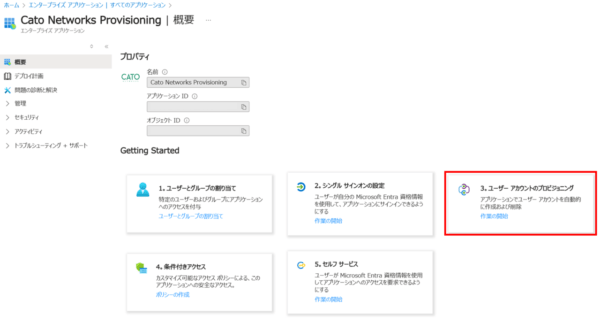

表示される画面で、改めて「作業の開始」をクリックします。

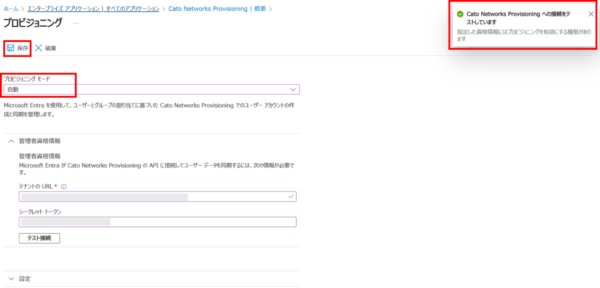

プロビジョニングモードとして「自動」を選択し、管理者資格情報を入力します。

テナントのURL: CMA画面で控えた「Base URL」

シークレット トークン: CMA画面で控えた「Bearer Token」

「テスト接続」をクリックし、結果に問題が無いことを確認したら「保存」をクリックします。

プロビジョニング対象を指定

プロビジョニングの対象を指定します。

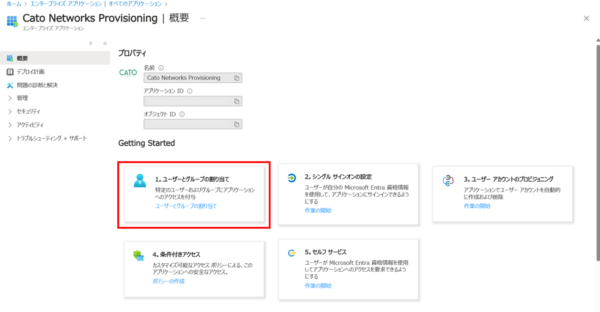

Cato Networks Provisioningの概要画面より、「ユーザーとグループの割り当て」をクリックします。

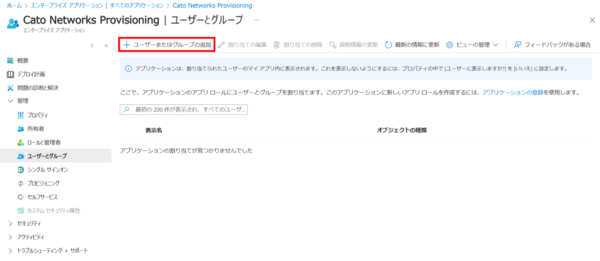

アプリケーションの割り当て一覧画面にて、「ユーザーまたはグループの追加」をクリックします。

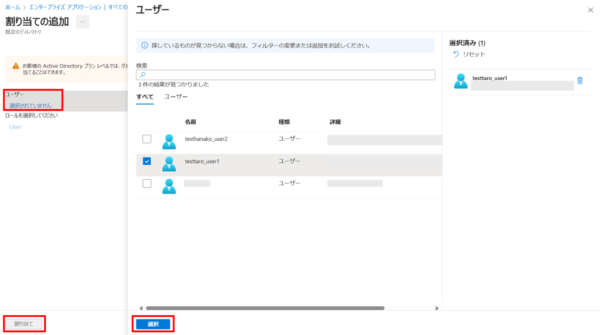

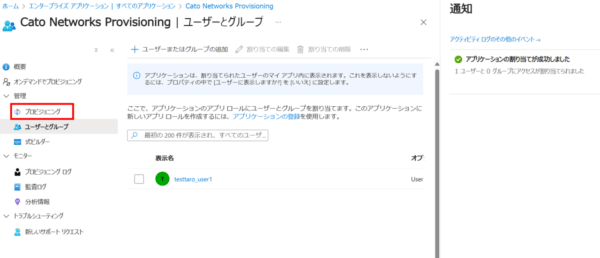

プロビジョニングの対象とするユーザやグループを選択したうえで、「割り当て」をクリックします。

グループに直接所属しているユーザだけを対象とする(子グループの中身は参照しない)ので、

グループに必要なユーザが所属していることを確認してから設定しましょう。 参考リンク:

アプリケーションへのユーザーとグループの割り当てを管理する – Microsoft Entra ID | Microsoft Learn

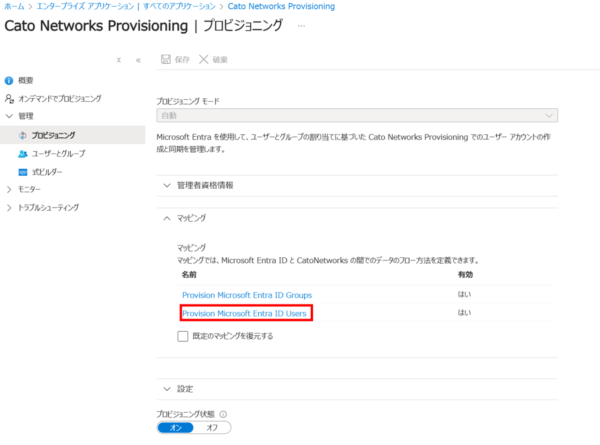

プロビジョニングのマッピング設定を変更(オプション)

Entra IDのユーザ情報をCatoに連携するうえで、Entra IDのプロパティのどの項目をCatoのどのプロパティ向けに連携するかを決定しているのがマッピング設定です。

デフォルトで設定が行われているため、基本的に変更する必要はありませんが、必要に応じ調整が可能です。

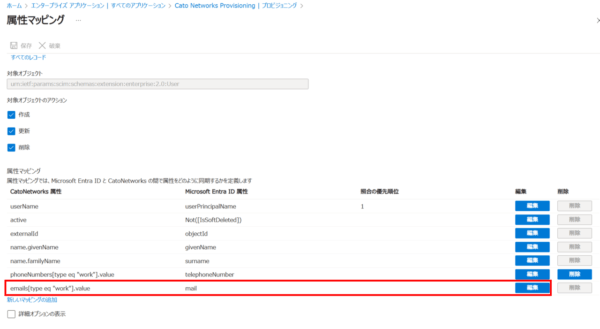

以下は、「Cato側のEメール(およびユーザID)の参照元を、Entra IDのEmailからUPNに変更する」

という変更を行う場合の例です。

「属性マッピング」の項目に、Cato上のプロパティとEntra IDのプロパティの対応関係が一覧化されています。

「編集」をクリックします。

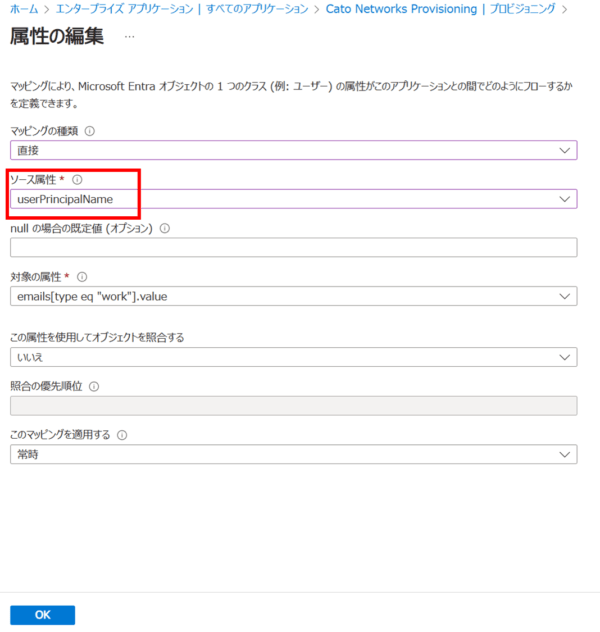

編集対象の詳細が表示されます。

ソースはEntra IDの特定のプロパティを直接代入するのみではなく、固定値や式を用いることも可能です。

今回は、「userPrincipalName」をソース属性に指定し、「OK」を押下します。

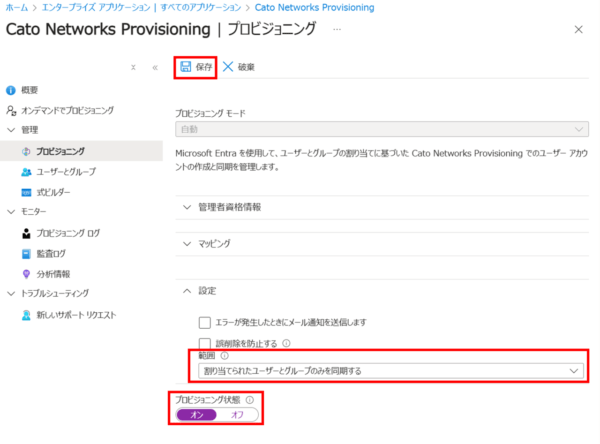

「保存」を押下することで、設定変更が反映されます。

プロビジョニングを有効化

プロビジョニング状態:オン

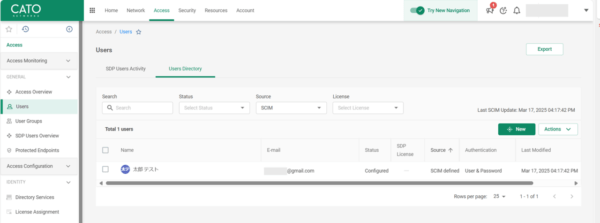

Catoの[Access > Users]にて[Users Directory]タブを確認すると、ユーザが追加されていることを確認できます。

プロビジョニングされたユーザにライセンスを割り当てる (オプション)

プロビジョニングされたユーザは、デフォルト設定では自動的にSDP licenseの未使用分が割り当てられます。

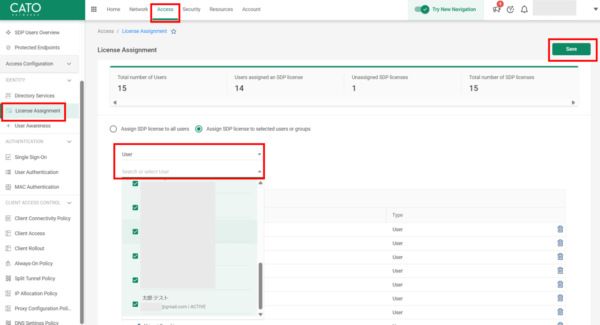

ライセンス割り当て対象を明確に指定するオプション(Assign SDP license to selected users or groups)を

利用している場合は、下記のようにSDP licenseの割り当てを行う必要があります。

CMAコンソールの[Access > License Assignment]にて追加されたユーザーを選択し、「Save」を実行します。

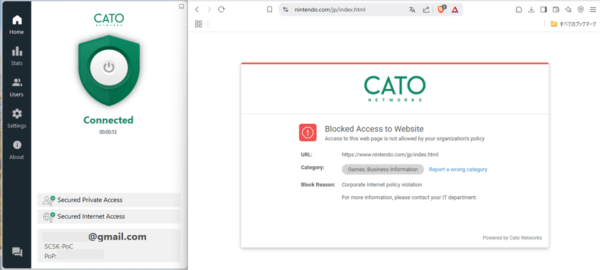

数分で設定が反映され、無事にリモートアクセスできるようになりました。

Cato Clientを用いたリモートアクセスの方法については、こちらの記事もご参照ください。

プロビジョニングされたユーザの管理

プロビジョニングによって作成したユーザは、手動作成とは異なる管理方法が求められます。

プロパティの変更

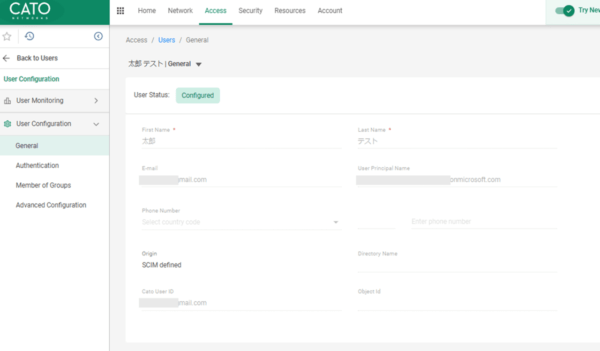

SCIMプロビジョニングで作成されたユーザは、CMA画面上ではプロパティを変更できないようになっています。

変更が必要な場合は、同期元のIdPで値を変更します。

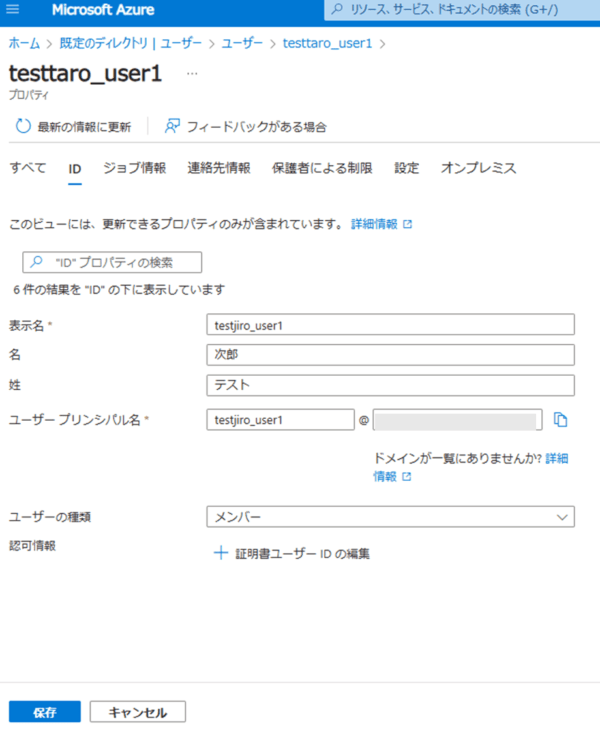

今回は、Entra ID側のプロパティにて、氏名を「テスト 次郎」に変更します。

自動プロビジョニングを有効にしていれば、40分毎に自動で更新されます。

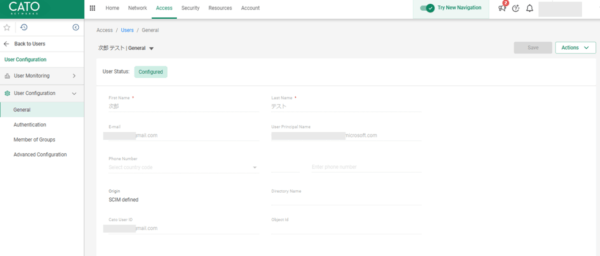

CMAのプロパティ画面を見てみると、変更が反映されていることを確認できます。

パスワードの変更(SSO認証非設定時)

SSO認証を用いずにパスワードの個別設定を行っている場合、パスワードリセットはCMA上で実施します。

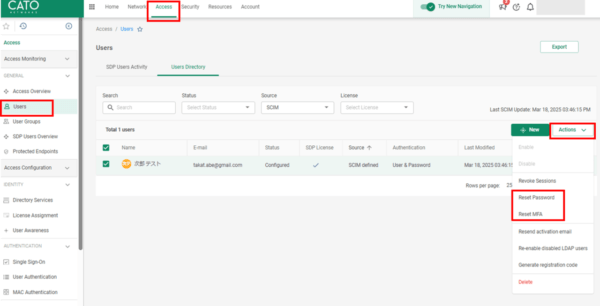

CMAの[Access > Users]に移動し、[Users Directory]タブで対象ユーザを選択します。

[Actions > Reset Password]を実行しましょう。

SSO認証を使用している場合は、連携元のログイン処理を用いることとなるため、

パスワードリセット等の処理も連携元にて行います。

ユーザの削除

SCIMプロビジョニングにより作成されたユーザを削除する場合は、

必ず先に連携元で操作を実施する必要があります。

Entra IDテナントのアプリケーションにて、プロビジョニング対象から削除したいユーザを外します。

具体的には、下記のような方法をとることができます。

- 対象のユーザを削除する

- 対象のユーザを、プロビジョニング割り当て対象から外す

今回は、アプリケーションの「ユーザーとグループ」から直接割り当てを削除します。

グループ単位での割り当てを行っている場合は、対象ユーザを当該グループから外すことで

他のユーザに影響を与えずに割り当て対象から外すことが可能です。

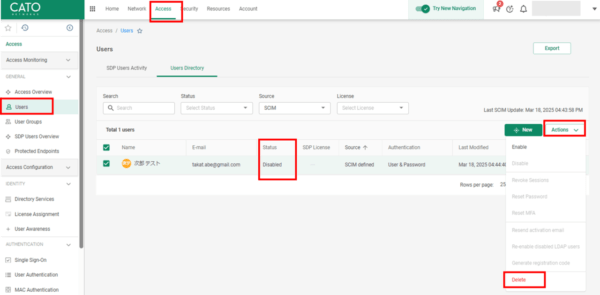

プロビジョニングによる同期後にCMAの[Access > Users > Users Directory]を確認すると、

対象ユーザが「Disabled」のステータスになっています。(割り当てたライセンスは自動で外されます。)

「Disabled」になったことを確認した後に、[Actions >Delete]でユーザーを削除しましょう。

削除成功のメッセージが表示されるにもかかわらずユーザが削除されないといった現象が発生します。

想定外の挙動を引き起こす可能性もあるため、必ずIdP側での操作を先に実施しましょう。

SSO認証の設定(オプション)

Cato推奨(デフォルト)のユーザー認証方法はSSO認証となっており、

2025年4月現在でSCIM連携に対応しているサービスは全てSSO認証にも対応しております。

SSO認証を用いると、パスワードの管理までIdPで一括管理できるようになります。

Microsoft Entra IDでの設定手順は下記のとおりです。

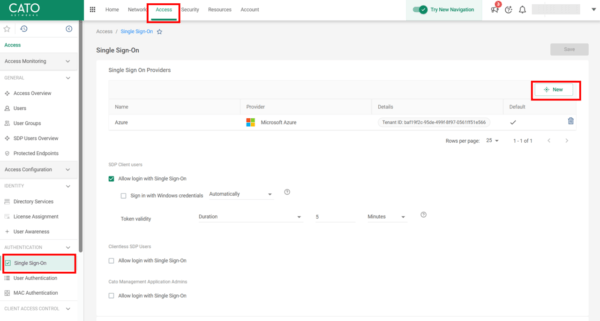

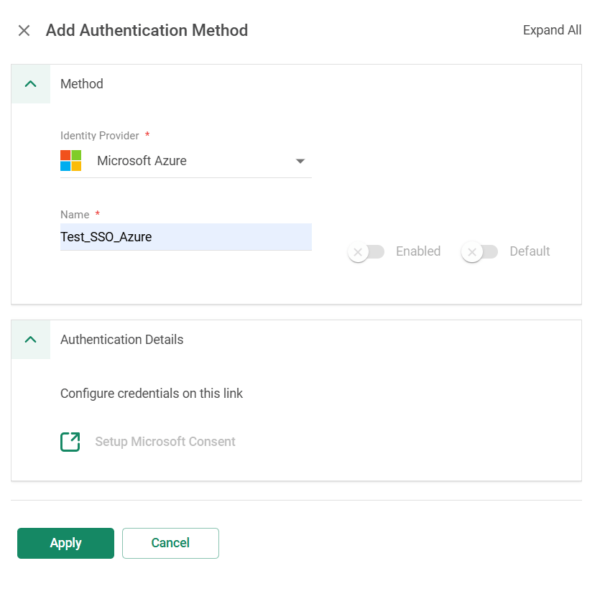

CMAの[Access > Single Sign-On]に移動し、「New」をクリックします。

Identity Providerとして「Microsoft Azure」を選択し、任意の名前を付けて「Apply」を押下します。

その後、画面右上の「Save」をクリックします。

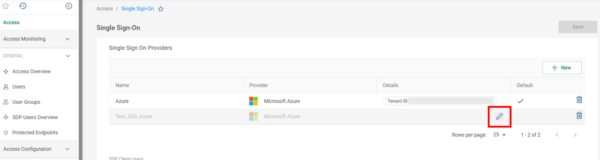

追加されたAzureの項目にカーソルを合わせ、編集(ペンのアイコン)を押下します。

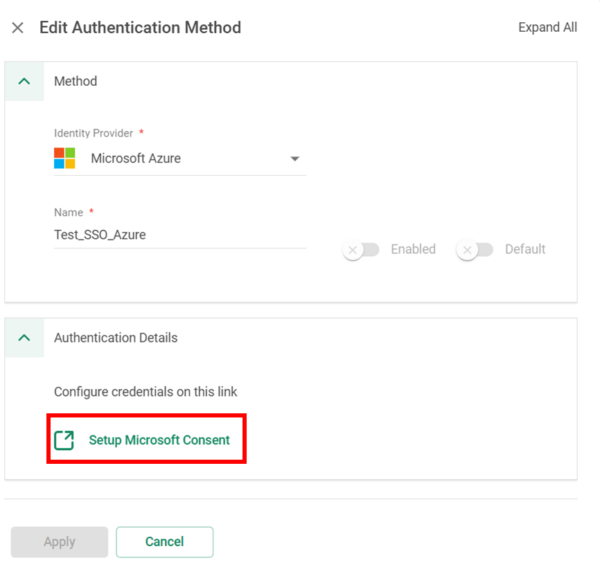

プロパティ画面にて、「Setup Microsoft Consent」をクリックし、

連携先テナントの管理者アカウントにて認証を実施します。

終わりに

今回は、SCIM連携にてユーザを管理するための一連の操作を紹介しました。

初期設定こそ必要とするものの、設定後はIdPでユーザを統合管理することが可能となり、

運用負担を大きく軽減することが可能です。

Entra IDをはじめとするIdPサービスを利用している組織では、ぜひ積極的に活用してみてください。