みなさんこんにちは。SCSK 鎌田です。

今回は、少し前に機能追加された、Copilotを使ってみた感想と、その使い方について解説します。

リリースされたばかりのこのAIアシスタントは、クラウドセキュリティの管理を効率化してくれるツールです。

すでにPrisma Cloudを利用中の方も、これから導入を検討している方も、ぜひ参考にしてください。

Prisma Cloud Copilotとは?

Prisma Cloud Copilotは、Prisma Cloudプラットフォームに統合された生成AIベースのセキュリティアシスタントです。自然言語処理(NLP)を駆使し、ユーザーのテキスト入力を理解して以下のような機能を提供します。

-

自然言語クエリ: 「公開されているS3バケットを教えて」といった自然な質問で、リソースの状況を即座に把握。

-

RQL変換: 自然言語をPrisma CloudのResource Query Language(RQL)に自動変換し、複雑な検索を簡単に実行。

-

可視化: 検索結果を表、グラフ、テキストでわかりやすく表示。

-

インシデント対応支援: 異常検出や修復手順の提案を迅速に行う。

-

他のPrisma Cloudモジュールとの統合: CSPM(Cloud Security Posture Management)やCWP(Cloud Workload Protection)と連携し、包括的なセキュリティ管理を実現。

Copilotへの期待

私自身、Prisma Cloudを使ってきて、ダッシュボードやRQLの威力は実感していますが、例えばRQLで検索するにもRQLを作成するところから始めることになり、検索条件が増えると構文も複雑になり作成できないなんてことも。「もっと直感的に、もっと手軽に早く結果を得たい」ということが多々ありました。

それを可能にしてくれそうなのがCopilotで、RQLを書き慣れていない新人エンジニアでも、自然言語で質問すればCopilotが適切なクエリを生成してくれるので、技術習得のハードルもかなり下がるので、私の期待は爆上がりです。

そういった期待を持って、実際にどこまで直感的に操作できるのか試してみました。

Copilotのセットアップ

CopilotはEnterprise Editionに標準搭載されており、特別なインストールや追加設定は不要でした。

Prisma Cloudのダッシュボードにログインすると、画面右上に星のような十字のような「Copilot」アイコンが表示されます。

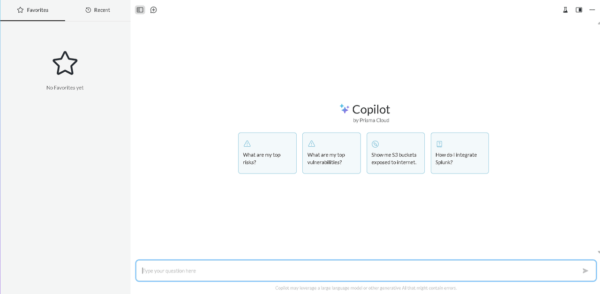

クリックすると、ChatGPTなどを触ってる人からすると見慣れた雰囲気のチャット形式のインターフェースが現れ、すぐに利用可能です。

実際に使ってみた

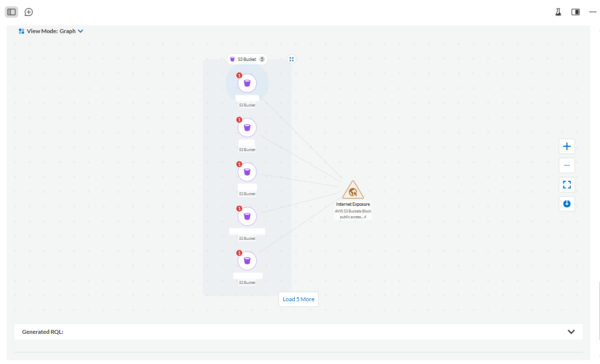

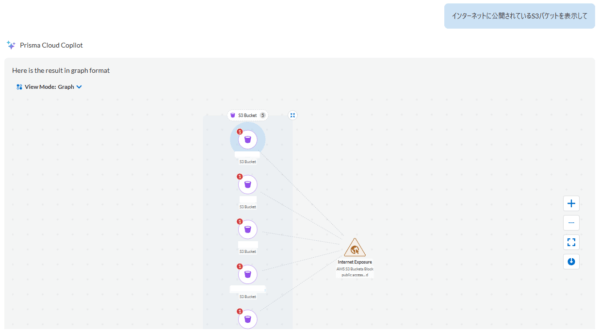

試しに、サンプルとしてプリセットされている「Show me S3 Buckets exposed internet.」をクリックしてみます。

そうすると、10秒程度Copilotが思考した後に、下記画像のように外部公開されているS3バケットがグラフィカルに表示されました。この時点でなかなかよさそうな予感がします!

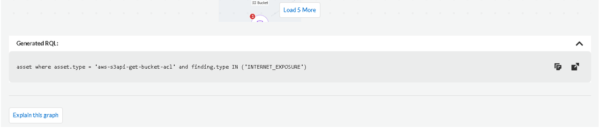

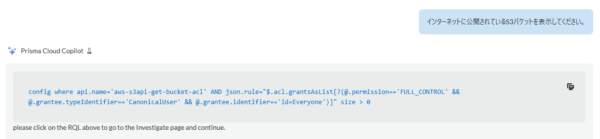

上記画像の下のほうにある「Generated RQL」をクリックすると下記画像のように展開され、そこにはRQLが記載されています。

自然言語で「Show me S3 Buckets exposed internet.」と要件を入力すると、裏でCopilotがその要件にあわせたRQLを作成し、作成したクエリの結果を画面表示するという動作をしているということですね。

つまり、ユーザーの要件・やりたいことをいかにCopilotが齟齬なくRQLに落とせるかが重要なポイントになりそうです。この辺りは、実際にある程度触ってみて勘所をおさえる必要がありそうです。

もう1つ、「Explain this graph」ボタンが気になったのでクリックすると、下記の説明文が表示されました。

※bucket-1~4はマスクのために私が手で修正していて、実際には具体的なバケット名が記載されます。

Summary:

The risk analysis reveals that the assets “bucket-1”, “backet-2”, “backet-3”, and “backet-4”, along with 16 other unnamed assets, have a finding labeled as “AWS S3 Buckets Block public access setting disabled.” This indicates that the “Block public access” setting is not enabled on these S3 buckets, potentially exposing sensitive data to unauthorized access.

Critical Risk:

The critical risk is that the assets are exposed to the internet due to the disabled “Block public access” setting on their S3 buckets. This allows attackers to potentially access sensitive data stored within these buckets, leading to data breaches and potential financial or reputational damage.

Exploitation Steps:

The potential attack on the assets may involve an attacker scanning the internet for open S3 buckets with the “Block public access” setting disabled. Once identified, the attacker could exploit this vulnerability by directly accessing the bucket’s contents, potentially downloading sensitive data or even modifying or deleting files.

英語でしか表示できなかったのが残念ですが、以下のような説明文が表示されています。

- Summary

検出されたS3バケットとそのリスク要因の概要 - Critical Risk

公開設定によるデータ漏えいリスク - Exploitation Steps

攻撃者がどのようにバケットを悪用するかの手順

例えば管理者向けにはレポートや報告資料の作成時にそのまま使えそうですし、システム担当者向けには対応するしないや優先度を検討する際に使える情報になりそうです。

クラウドのセキュリティ対策を行うにあたり、外部公開されたリソースを把握することは重要ですが手動での対応は手間、、、それを数分でPrisma Cloudに繋いだ全環境に対して実施できそうなのは、なかなか好印象です。

Copilotの使い勝手

こちらのやりたいことをCopilotがどこまで認識してくれるかが重要とお伝えした通り、チャット形式で何をどこまでできるかが使い勝手に大きく影響してきます。そこで、私が実際に試してみたことをいくつか共有します。

日本語のサポート

このブログの読者は日本の方だと思うので、まずこれが気になると思います。結論としては、日本語はサポートされています。

さきほど英語で、「インターネット公開されているS3バケットを表示して」と命令したのを、そのまま日本語で入れてみたところ、以下のように英語で命令した場合と同じ結果になりました。

ただ、さすがにちょっと言い方が冷たかったかなと思い、「インターネット公開されているS3バケットを表示してください。」と丁寧に命令してみると、さきほどと違った結果が返ってきました。CoplilotがRQLを作成してくれて、リンクをクリックすると調査画面に飛んでそのRQLクエリで検出される結果が確認できるという動作になりました。

RQLの内容も変わっていて、さっきとはまた違う検出結果を返してきてもいるので、この辺りはまだ使い勝手が悪く注意して利用しないといけなそうです。

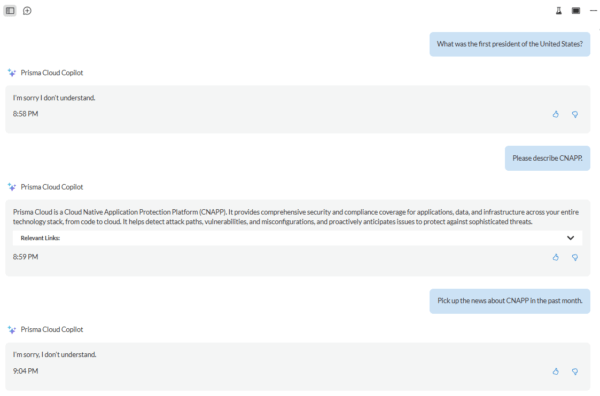

雑談への応対

どの範囲の話題にまで付き合ってくれるのかも気になったので、いくつか英語で問いかけてみました。

結果として、全く関係のないことには分からないと回答するよう教育されてそうですが、全てNGというわけでもなく、CNAPPのような関係のある話題には回答してくれたりします。この辺りももう少し使ってみると分かってくることがあると思いますが、一般的なことへの確認や雑談をしたい場合は、素直にChatGPTなどスタンダードなものを利用したほうがよいです。

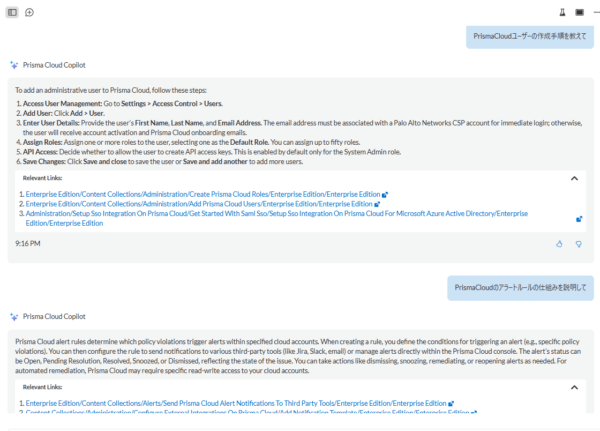

関連するPrisma Cloudドキュメントへのガイド

個人的にかなり嬉しい結果になったのが、Prisma Cloudの仕様に関する問いに回答してくれたところです。今まで、Prisma Cloudの仕様を確認するには、公開されている大量のドキュメントから記載されている場所を探し当てる必要があり、この時間がかなり無駄になっていました。今回、ためしにユーザー作成手順やアラートルールの仕様について聞いてみたところ、簡単な説明にあわせて、関連リンクとして関連するドキュメントをガイドしてくれました。これからは、分からないことがあればとりあえずCopilotに聞いてみることになりそうです。

まとめ

まだ少し触ってみた程度ですので、今後評価は変わる可能性がある前提で現時点での評価としては、CopilotはPrisma Cloudのサービス仕様に詳しいチャットボットという印象です。新しく何かやりたくなった時や、運用中に不明点が出てきた場合などに、今までは自分で調べて検証していた部分の一部をCopilotが担ってくれるのではないかと期待しています。

きちんと対話できれば、RQLの作成やリスクの修正に対する提案もしてくれそうですので、踏み込んだ利用ができるようになればまた評価は変わると思いますし、何よりこれから更に機能が追加されていくはずなので、Prisma Cloudの利用高度化が期待できる素晴らしい機能だと思います。CWPやDSPMと連動するともっと面白いこともできそうな予感もあります。

みなさんにも可能ならまずは触ってみてもらいたいですし、どんどん使って面白いアイデアを出し合っていければ、今までよりもっと楽をして高度なセキュリティ対策を実現できそうな、そういう期待が持てる楽しみな機能だと思います。

最後に、当社ではPrisma Cloudを用いたマネージドサービスを提供しているので紹介させてもらいます。

===

【CSPMマネージドサービス SmartOneCloudSecurity】

SmartOneCloudSecurityは、Prisma Cloud を用いたCSPMマネージドサービスです。Prisma Cloud の導入から設定変更まで、弊社技術担当者がお客様のCSPM対策をサポートします。CSPMの導入を検討中の方はもちろん、Prisma Cloud を利用中だけど機能や運用面でもっと上手に活用したい、というような課題をお持ちな方は、お気軽に下記URLからお問い合わせください。Prisma Cloud のPoCの相談も受けています。

New!! CWPPの導入サポートも始めました!