こんにちは。SCSKの福田です。

昨今、Microsoft 365 Copilot をはじめとする AI 技術や AI エージェントの進化が目覚ましく進んでいます。

2025 年 11 月に開催された Microsoft Ignite 2025 では「Agent 365」や「Entra Agent ID」など、エージェントを人の ID と同様にセキュアに管理できる新しい仕組みが発表され、ID 管理の重要性はこれまで以上に高まっています。

こうした背景の中で ID 管理の基盤となるのが Entra ID の条件付きアクセスポリシーです。

条件付きアクセスポリシーは、ユーザーやネットワーク、リスク状態などに応じて認証を柔軟に制御できる Entra ID の機能です。

本記事では、条件付きアクセスポリシーについて、基本的な考え方から実際のユースケースに基づく設定手順までを分かりやすく解説します。

今後も Entra ID に関するトピックを紹介していく予定ですので、ぜひ参考にしていただければ幸いです。

条件付きアクセスポリシーとは?

条件付きアクセスポリシーとは、指定した条件に合致したアクセスに対してアクセス制御(ブロック、MFA を要求、など)を実施する機能です。

ポイントは以下の通りです。

条件で指定できる項目

条件には接続ユーザー、接続元デバイス( OS )、接続元ネットワーク、接続先リソース、リスク状態などを指定できます。

また、条件で指定できる項目は一部を除き対象と対象外を設定可能です。

例えば、接続元ネットワークの対象に「すべてのネットワーク」、対象外に「社内のグローバル IP アドレス」を指定したブロックポリシーを作成することで、社外からのアクセスはブロックされます。

アクセス制御

「ブロック」または「アクセス権の付与」を指定できます。

「アクセス権の付与」は「MFAを要求する」など、アクセス許可するための制御方法を選択できます。

ブロックの扱い

複数のポリシーが同時に適用された場合は、すべてのポリシーが評価されます。

その結果、いずれかのポリシーで「ブロック」と判定された場合はアクセスがブロックされます。

ポリシーが適用されていないユーザーは制御がかからない

ポリシーが適用されていないユーザーはアクセス制御がかからず、原則 ID・パスワードのみでアクセスできてしまいます。

ユーザー種別が多い環境だと、ポリシーの適用漏れがないように注意する必要があります。

必要なライセンス

条件付きアクセスポリシーを利用するには Microsoft Entra ID P1 ライセンス または Microsoft Entra ID P2 ライセンスが必要です。

尚、サインインリスクやユーザーリスクに基づいてアクセスを制御する「リスクベースの条件付きアクセスポリシー」を利用する場合は、Microsoft Entra ID P2 ライセンスが必要となります。

また、デバイスの準拠状態を条件としてアクセス制御を行うポリシーを構成する場合は、Microsoft Intune のライセンスも別途必要となります。

Microsoft Entra ID P1 と P2 の違いについては、以下のサイトをご参照ください。

今回の構成(ユースケース)

今回は架空の企業のセキュリティ要件を想定し、以下の構成でポリシー設定を行います。

- グループ構成

- 一般ユーザー用セキュリティグループ:GeneralUsersGroup

- 管理者ユーザー用セキュリティグループ:AdminGroup

- ポリシー要件

- 一般ユーザー

Windows または iOS の会社貸与デバイス( Intune 準拠)からのアクセスを許可し、それ以外のアクセスはブロックする。 - 管理者ユーザー

指定のネットワーク(運用保守用ネットワーク)からの Windows デバイスによるアクセスに対しては MFA を要求することでアクセスを許可し、それ以外のアクセスはブロックする。 - その他のユーザー

上記2つのグループに属さないユーザーについてはすべてのアクセスをブロックする。

- 一般ユーザー

「何をもって準拠とするか」の定義は Microsoft Intune 側で設定となります。( Microsoft Intune ライセンスが必要)

本記事では割愛します。

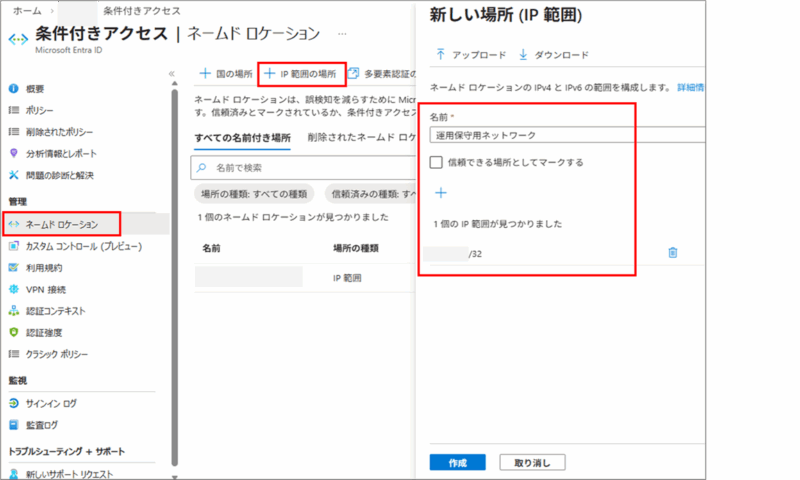

設定手順:事前準備(場所の定義)

まず、管理者ユーザーの制御で使用する「運用保守用ネットワーク」を定義するために、ネームドロケーションを登録します。

- Microsoft Entra 管理センターにアクセスします。

- 左メニューより [条件付きアクセス] > [ネームド ロケーション] を開きます。

- [+IP 範囲の場所] をクリックし、以下の通り登録します。

- 名前:運用保守用ネットワーク

- 信頼できる場所としてマークする:チェックを外す

- [+] をクリックし、グローバル IP アドレスを登録します。

- [作成] をクリックします。

これでネームドロケーションの登録は完了です。

設定手順:各ポリシーの作成

ここからは実際のポリシー作成です。要件に合わせて順番に作成していきます。

一般ユーザー用ポリシー

一般ユーザー用のポリシーを作成します。

- Microsoft Entra 管理センターにアクセスします。

- 左メニューより [条件付きアクセス] > [ポリシー] を開きます。

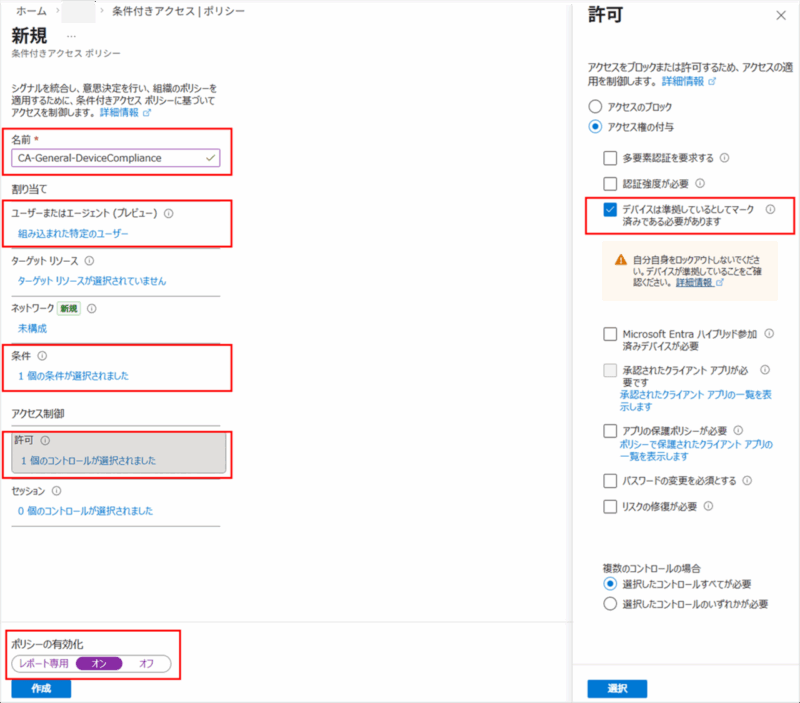

まずは、Windows、iOS からのアクセス時にデバイスの Intune 準拠を要求するポリシーを作成します。

- [+新しいポリシー] をクリックします。

- 下表の通り設定します。

| 設定箇所 | 設定内容 | |

| 名前 | CA-General-DeviceCompliance | |

| ユーザーまたはエージェント (プレビュー) |

対象 | [ユーザーとグループの選択] > [ユーザーとグループ] を選択し、セキュリティグループ「GeneralUsersGroup」を指定する |

| 対象外 | チェックなし(デフォルト) | |

| 条件 > デバイスプラットフォーム ※ [構成] を [はい] に設定する |

対象 | [デバイス プラットフォームの選択] で Windows と iOS を選択する |

| 対象外 | チェックなし(デフォルト) | |

| アクセス制御 | 許可 | [アクセス権の付与] を選択し、[デバイスは準拠しているとしてマーク済みである必要があります] にチェックを入れる |

- [ポリシーの有効化] を [オン] に設定し、[作成] をクリックします。

同様の手順で、Windows、iOS 以外からのアクセスをブロックするポリシーを作成します。

| 設定箇所 | 設定内容 | |

| 名前 | CA-General-DeviceBlock | |

| ユーザーまたはエージェント (プレビュー) |

対象 | [ユーザーとグループの選択] > [ユーザーとグループ] を選択し、セキュリティグループ「GeneralUsersGroup」を指定する |

| 対象外 | チェックなし(デフォルト) | |

| 条件 > デバイスプラットフォーム ※ [構成] を [はい] に設定する |

対象 | [任意のデバイス] を選択する |

| 対象外 | Windows と iOS を選択する | |

| アクセス制御 | 許可 | [アクセスのブロック] を選択する |

これにより、一般ユーザーが Windows、iOS からのアクセス時はデバイスの Intune 準拠を要求し、その他デバイスからのアクセスはブロックされます。

管理者ユーザー用ポリシー

管理者ユーザー用のポリシーを作成します。

まずは、Windows からのアクセス、かつ、運用保守用ネットワークからのアクセス時に MFA を要求するポリシーを作成します。

| 設定箇所 | 設定内容 | |

| 名前 | CA-Admin-MFA | |

| ユーザーまたはエージェント (プレビュー) |

対象 | [ユーザーとグループの選択] > [ユーザーとグループ] を選択し、セキュリティグループ「AdminGroup」を指定する |

| 対象外 | チェックなし(デフォルト) | |

| ネットワーク ※[構成] を [はい] に設定する |

対象 | [選択したネットワークと場所] で 「運用保守用ネットワーク」を指定する |

| 対象外 | 選択なし(デフォルト) | |

| 条件 > デバイスプラットフォーム ※ [構成] を [はい] に設定する |

対象 | [デバイス プラットフォームの選択] で Windows を選択する |

| 対象外 | チェックなし(デフォルト) | |

| アクセス制御 | 許可 | [アクセス権の付与] を選択し、[多要素認証を要求する] にチェックを入れる |

次に、Windows 以外からのアクセスをブロックするポリシーを作成します。

| 設定箇所 | 設定内容 | |

| 名前 | CA-Admin-DeviceBlock | |

| ユーザーまたはエージェント (プレビュー) |

対象 | [ユーザーとグループの選択] > [ユーザーとグループ] を選択し、セキュリティグループ「AdminGroup」を指定する |

| 対象外 | チェックなし(デフォルト) | |

| 条件 > デバイスプラットフォーム ※ [構成] を [はい] に設定する |

対象 | [任意のデバイス] を選択する |

| 対象外 | Windows を選択する | |

| アクセス制御 | 許可 | [アクセスのブロック] を選択する |

次に、運用保守用ネットワーク以外からのアクセスブロックするポリシーを作成します。

| 設定箇所 | 設定内容 | |

| 名前 | CA-Admin-NetworkBlock | |

| ユーザーまたはエージェント (プレビュー) |

対象 | [ユーザーとグループの選択] > [ユーザーとグループ]を選択し、セキュリティグループ「AdminGroup」を指定する |

| 対象外 | チェックなし(デフォルト) | |

| ネットワーク ※[構成] を [はい] に設定する |

対象 | [任意のネットワークまたは場所] を選択する |

| 対象外 | [選択したネットワークと場所] で「運用保守用ネットワーク」を指定する | |

| アクセス制御 | 許可 | [アクセスのブロック] を選択する |

これにより、管理者ユーザーは Windows からのアクセス、かつ、運用保守用ネットワークからのアクセス時に MFA を要求され、その他デバイス・ネットワークからのアクセスはブロックされます。

その他ユーザー向けポリシー

最後に、どのグループにも属していないユーザーや想定外のユーザーがアクセスできないよう、包括的なブロックポリシーを作成します。

| 設定箇所 | 設定内容 | |

| 名前 | CA-Unknown-Block | |

| ユーザーまたはエージェント (プレビュー) |

対象 | [すべてのユーザー] を選択する |

| 対象外 | [ユーザーとグループ] を選択し、セキュリティグループ「GeneralUsersGroup」「AdminGroup」を指定する | |

| アクセス制御 | 許可 | [アクセスのブロック] を選択する |

以上で条件付きアクセスポリシーの作成は完了です。

さいごに

今回は Entra ID の条件付きアクセスポリシーについて、基本的な考え方からユースケースに基づく設定例まで解説しました。

「適切なデバイスから」「適切な場所から」「多要素認証を経て」アクセスさせることは、ゼロトラストセキュリティの第一歩です。

この土台を整えることで、より安全で運用しやすい環境になります。

今後も Entra ID に関する役立つ情報を発信していきますので、ぜひチェックしてください!