Catoクラウドのバイパス機能(Catoのネットワークを通さず外部接続させる機能)に、新たな設定方法が追加されました。本記事では、その紹介を行います。

はじめに:通信のバイパスを実現する機能

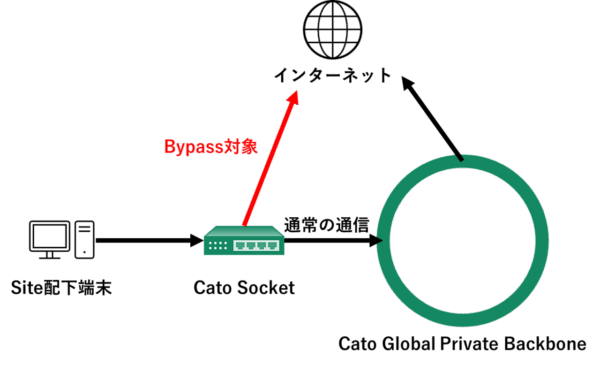

Site単位のバイパスを提供する「Bypass」機能

Catoクラウドは原則として全ての外部通信についてCato PoPを経由させ、ネットワークとセキュリティ双方の管理を行うよう設計されています。

とはいえ、例外的にCatoのネットワークを経由させたくない、させられないケースが発生する場合もあります。そうした場合の対応策の一つが、Site単位での「Bypass」機能です。

上図の通り、対象として指定した条件を満たした場合に限り、

Cato PoPを通らず直接インターネットへ通信を行います。

バイパスした場合はCatoの帯域を使用しないため、安全であることが確定している、かつ大量の通信を要するケースでは帯域不足による遅延の対策として「Bypass」機能が有効な場合があります。

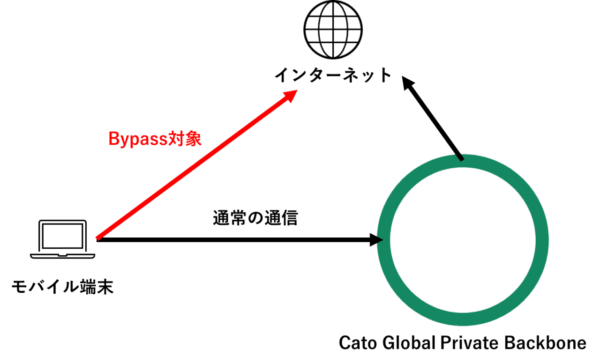

モバイル接続向けの「Split Tunnel」機能

上述の「Bypass」機能は、あくまでも特定のSite配下からの通信へ適用されるものです。

このため、モバイル接続を行う機器はその恩恵を直接受けることができません。

モバイル接続向けには、「Bypass」機能に近い役割を持つ「Split Tunnel」機能が存在します。

この機能は、条件を満たす通信について、「Catoを経由する」「Catoを経由しない」のいずれかを指定することが可能です。これによってCato PoPを通らず直接インターネットへ通信を行わせることが可能です。

モバイル接続の場合、帯域の上限はもともと気にする必要が無いため、

Split Tunnel機能のユースケースはSiteの「Bypass」機能とは異なってくるでしょう。

具体的には、何らかの制約で、Cato経由ではどうしても接続できない……

といったケースなどが考えられます。

新機能:アプリケーションを対象指定

「Bypass」「Split Tunnel」共に従来はIPアドレスでのみ対象を指定できましたが、

新規に一部アプリケーションでの対象指定が可能となりました。

2025年10月現在、選択可能なアプリケーションは以下に限られます。

決して多くはありませんが、特に有名なオンラインミーティングサービスは概ね対応しています。

・Zoom

・Microsoft Exchange (Outlook)

・Google Applications(Google Meet, Google Drive等)

・Microsoft Defender For Endpoint

・Sharepoint and Onedrive Business

・Skype and MS Teams

残念ながら、Windows Updateは対象に含まれていません。

代表的な「危険性が低く大量の通信を行う」処理の一つなので、ぜひ対応してほしいところです。

注意点:バイパスのリスクと無視されない機能

バイパスにより無効化される機能

「Bypass」および「Split Tunnel」機能は、Cato PoPを経由しない形での通信を実現します。

Catoの各種セキュリティ機能はCato PoPを経由する通信の過程で適用されているため、

バイパスした通信はCatoのほぼ全ての機能の適用対象外となります。

例えば、「Google Applications」に含まれるGoogle Driveを経由した情報漏洩や、これを悪用するサイバー攻撃を防ぐことはできなくなります。

また、CatoのCASB機能を活用すると「企業のアカウントへのログインのみを許可し、個人アカウントへの接続は禁止する」といった制御を行うことが可能ですが、これもバイパスしているサービスでは無効化されてしまいます。

あくまでも原則は全ての通信をCatoのネットワーク経由とする設計が望ましく、バイパスするのは最低限の通信にとどめるのがベターと言えます。

バイパスしても無効化されない機能

前述の通り、バイパスした通信はCatoの制御機能が基本的に適用されません。

しかし、実は「Site配下からの上り通信に対するQoS制御」はバイパスしていても適用されます。

(下り通信は適用されません。)

例えば、対象のアプリケーション宛の通信について「常に帯域の10%にUpload速度を制限する」

というPriorityを適用するようなNetwork Ruleが設定されている場合、

この影響を受けることになります。設計の際に注意しましょう。

参考:バイパス設定手順

Site単位での「Bypass」とモバイル接続向けの「Split Tunnel」それぞれの手順を紹介します。

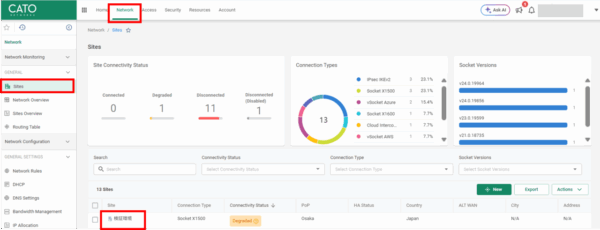

Site向けの「Bypass」機能設定

Site向けの「Bypass」機能の設定は、個々のSiteで実施します。

CMAの[Network] > [Sites]から、バイパス設定を行いたい対象となるサイトを選択します。

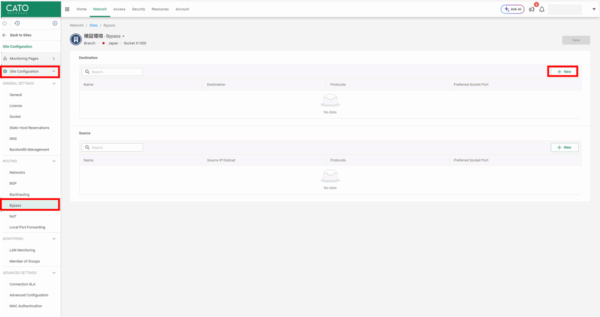

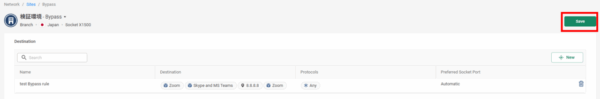

Site個別ページの[Site Configuration] > [Bypass]にて設定を作成します。

今回のケースであれば、特定のアプリケーション宛の通信をバイパスしたいので

「Destination」の[New]を押下します。

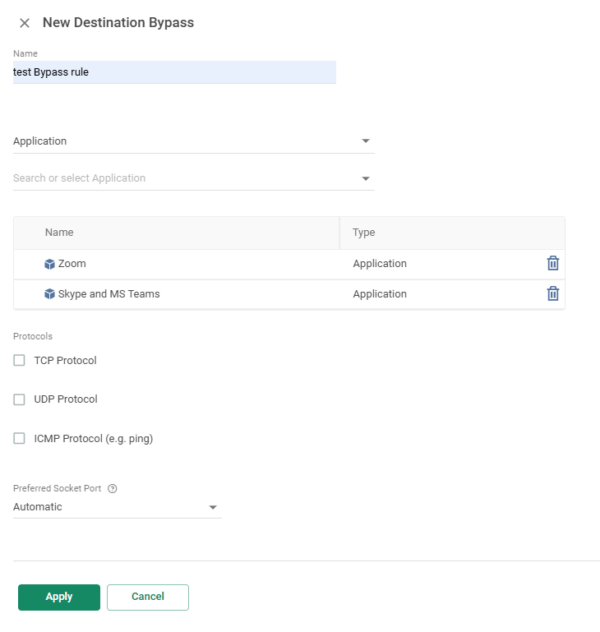

以下の画像のように、新規ルールの作成画面が表示されます。

設定を入れて「Apply」をクリックします。

| 名称 | 役割 |

| Name | 任意の名称を入力します。 |

| 対象指定 | まず対象の種別として「Application」「IP Range」のいずれかを選択し、 そのあとで具体的な対象を指定します。 複数の対象を指定することが可能です。 また、ApplicationとIP Rangeの両方を対象として加えることも可能です。 Application: IP Range: |

| Protocols | 対象とする通信のプロトコルを制限したい場合に選択します。 TCP、UDP、ICMPのうち、チェックを入れたプロトコルに該当する通信のみが 対象とされるようになります。 なお、どれにもチェックを入れていない状態(デフォルト)では |

| Preferred Socket Port | Socketの複数のWANポートを使用している際に、 いずれかのWANポートを優先して使用するよう設定できます。 デフォルト(Automatic)では、空き状況に応じて自動でポートが選択されます。 このオプションは、あくまでも「Preferred」、つまり優先する設定でしかありません。 |

作成したルールが表示されていることを確認してから、「Save」を押下しましょう。

モバイル接続向けの「Split Tunnel」設定

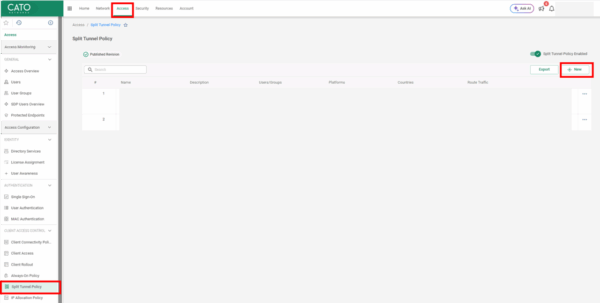

「Split Tunnel」機能の設定は、[Access] > [Split Tunnel Policy]より行います。

[New]を押下して新しいルールの設定を行います。

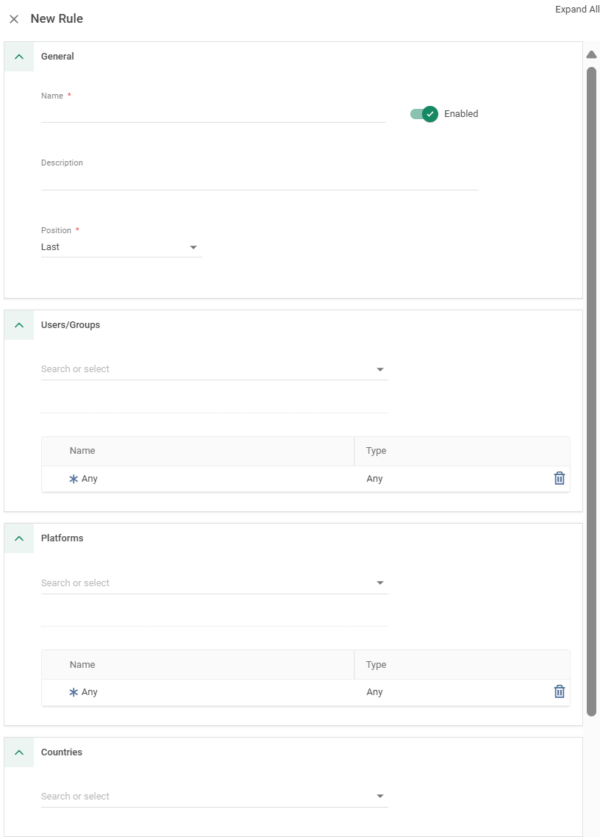

新規ルールの設定画面にて、まずは適用対象を絞り込みます。

| 名称 | 役割 |

| General | Name: 任意の名称を入力します。 Description: Position: |

| Users/Groups | ルールの適用対象とするモバイルユーザ/グループを指定します。 複数指定も可能です。 |

| Platforms | Windows, iOS, Androidなど、特定のOSからの接続のみを対象とする場合に指定します。 デフォルトでは全て対象となります。 |

| Country | 特定の国からの接続のみを対象とする場合に指定します。 デフォルトでは全ての国が対象となります。 |

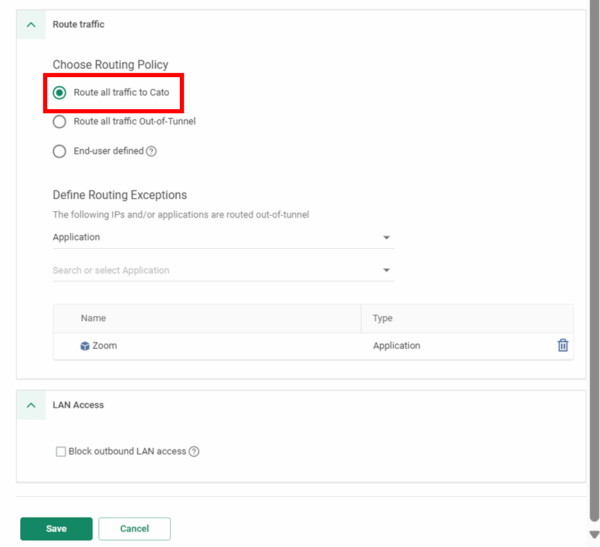

対象を設定したところで、[Route Traffic]にて通信をバイパスさせるための設定を行います。

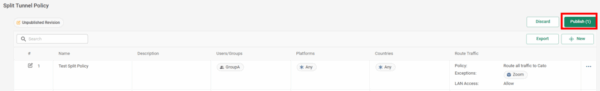

アプリケーション単位でバイパスする場合、「Route all trafic to Cato」を選択します。

その上で、Exception(例外)として対象アプリケーションを指定することで、

当該アプリケーション宛の通信はバイパスするように設定します。

あまり直感的ではない設定方法となるので、気を付けましょう。

「Save」を押下し、想定通りの内容が一覧に表示されたことを確認してから

「Publish」を実行しましょう。

終わりに

限定的ながらもアプリケーションを対象に指定した通信のバイパスが可能となったことで、従来SaaSを対象とするのが困難であったバイパスの実用性が向上しました。

特に、Zoomを始めとするオンラインミーティングサービスをバイパスしたいという要望は比較的多くみられたため、そういった状況下で活用するケースがあるかもしれません。

とはいえ、「Bypass」や「Split Tunnel」はセキュリティ面の機能低下を避けることができない機能です。あまり濫用せず、適切な運用にとどめるよう心掛けたいところです。