以下の記事で、AIセキュリティの概要、およびそれに対するソリューションである

「Cato AIセキュリティプラットフォーム」について簡単に機能紹介させていただきました。

本記事では上記が提供する機能のうち、「ユーザー向けAIセキュリティ」、つまり「AIを利用する」側のセキュリティについて、「どのようにユーザーのAI利用を可視化・ブロックできるのか」、及び「どのように設定するのか」を中心に、実際の検証とともに詳細解説していきます。

ユーザー向けAIセキュリティ概要

Catoが提供するユーザー向けAIセキュリティ機能は現状、以下の3つとなります。(前回記事より再掲)

| No. | 機能 | 説明 |

| 1 | シャドーAIの検出 | 利用中のすべてのAIをツールごとに可視化 |

| 2 | プロンプト&アクションの可視化 | ユーザーのプロンプト・アクションを可視化し、 許可される操作を制御 |

| 3 | AIインタラクションDLP(Data Loss Prevention) | 機密情報を自動的にマスキングしたり、高リスク情報の送信をブロックしたりすることで、意図しない情報漏洩を防止 |

各機能についてのより具体的な設定方法や検証結果についてを、本記事では見ていきます。

なお、上記機能の利用は、Catoクラウドを経由して行われる通信が前提となります。

そのため今回の検証については、事前にCatoの管理コンソール上でのユーザー作成及び、Catoクラウド経由での通信を実現したうえで実行しておりますので、その点ご認識ください。

① シャドーAIの検出

まずは、組織内でどのAIサービスが利用されているかを確認する「シャドーAI検出」についてです。

本機能により、主に以下の確認が可能です。

・「誰が」が「どのAI」を「いつ」利用したか

・検出したAIツールの危険度

設定と確認方法

設定方法

本機能については、Catoクラウドを経由した通信であれば、設定なしに自動で検出が可能です。

特別な設定が不要なのはありがたいですね!

検出結果の確認方法・確認できる内容

検出したAIツールの確認については、Catoの管理コンソールで以下のようにして実施可能です。

- [AIセキュリティ]タブを選択

- メニューバーより、[Discovery]を選択

環境内の全ユーザーが利用しているAIアプリケーションを、自動で判定されたAIツールの危険度(High、Middle、Low)とともに、ダッシュボードで一元的に確認できます。

なお、デフォルトは過去2日以内の利用状況が表示されますが、期間指定も可能です。

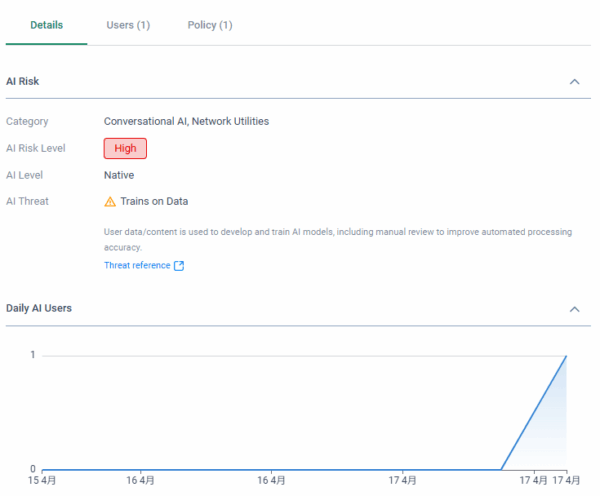

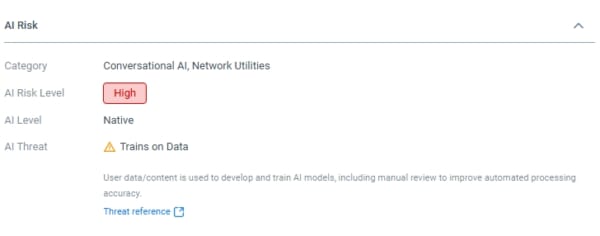

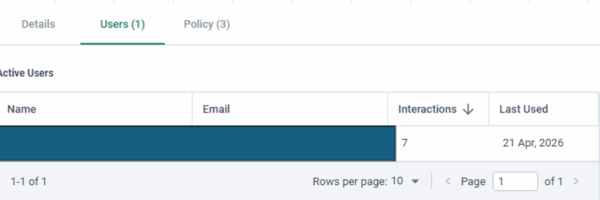

それぞれのAIツール項目を選択すると詳細画面となり、ダッシュボードに表示された項目以外にも、

・AIツールの詳細(カテゴリー、危険度と脅威の選定理由)

・選択したAIツールの1日あたりの利用者数

・利用ユーザー名

・適用されているセキュリティポリシー(セキュリティポリシーの具体的内容については後述)

といった内容が確認可能です。

検証~Microsoft Copilot、ChatGPTのログインなしでの利用~

検証として、個人ユーザー向けのMicrosoft CopilotやChatGPTをログインなし(=企業向けアカウント以外)で利用し、

利用AIとして検出されるか、及び危険度の判定はどうなるかを検証してみました。

(あくまで未ログイン状態での利用は検証目的です、もちろん通常の勤務時のAI利用は企業アカウントで、適切な設定を実施したうえでご利用ください!)

1. Microsoft Copilot、ChatGPTの利用

まずはMicrosoft Copilot、ChatGPTそれぞれ、ログインなしで使ってみます。

プロンプトは「テストです。挨拶を返して」など適当な文言で実施しました。

2. Catoの管理コンソールでの確認

その後、Catoの管理コンソールに移り、確認を実施します。

画像のように、いずれもセキュリティレベル(危険度)が「High」で登録されていました。

詳細を開きより理由確認すると、ログインなしで利用する場合はプロンプトが学習に利用されるため、高リスクということが示されていました。

上記の検証のように、AIツールでも、個人版(及びログインなし)か商用版かで正しく識別してくれるのは安心ですし、危険度レベルの理由も示してくれるので、ありがたいですね。

また詳細画面より、利用ユーザーや最終使用日も可視化できることが確認できました。

このように、「誰が」が「どのAI」を「いつ」利用したかをAIツールごとに危険度とともに可視化できます。

② プロンプト&アクションの可視化

次に見ていくのは、「プロンプト・アクションの可視化」機能です。

ユーザーがどのAIを利用しているのかに加えて、「どんなプロンプトを入力しているか」や「どんなアクションを実行しているか」はセキュリティにおいて非常に気になるところだと思います。

本機能により、

・「誰が」が「どのAIを利用して」「どんなプロンプト」を実行したか

を条件ごとに可視化できます。

設定と確認方法

設定方法

設定については、以下2つの場合で必要な対応が少し異なります。(②だと①の内容に加えて追加でエンジンプロファイルの設定が必要)

① ある特定のAIツールについて、すべてのプロンプト・アクションを可視化したい

② ある特定のAIツールについて、特定の条件(プロンプト内容)のみ可視化したい

実は②については、後ほど紹介するAIインタラクションDLP設定時に利用する「エンジンプロファイル」を使うという違いがあるだけで、それ以外の設定は①と同じになります。

エンジンプロファイルについては、AIインタラクションDLPの設定時に詳しく説明するので、本項では①に絞って解説していきたいと思います。

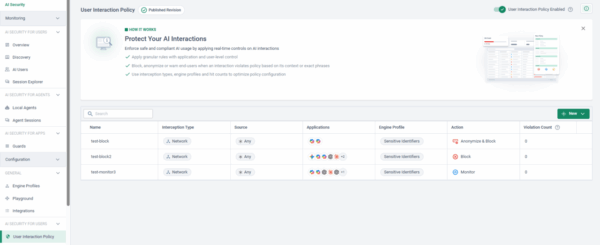

設定① User Interaction Policyの設定

まず、[AI Securty]タブ – [User Interaction Policy]メニュー選択します。

本メニューでは、

ユーザーがAIに対してプロンプトを実行した際のアクション(可視化・ブロック・難読化等)を定義します。

プロンプトの可視化及び、③AIインタラクションDLPでのブロック・難読化設定にも共通で利用する設定項目となります。

早速、画面右部の[New]-[New NetWork Rule]を選択して、新規ポリシーを作成していきます。

その際の具体的な設定項目は以下の通りです。(エンジンプロファイルを除き必須項目)

| No. | 設定項目 | 説明 | 選択可能な内容 |

| 1 | General | ポリシー名・ポリシーの説明 | 自由に設定 |

| 2 | Source | ポリシーを設定するユーザー | Any(全ユーザー) 特定ユーザー(複数選択可) 特定ユーザーグループ(複数選択可) |

| 3 | Applications | ポリシーを設定するAI | Gemini関連、Copilot関連、ChatGPT関連、Claude、Perplexity、DeepSeek、Grok等 |

| 4 | Engine Profile | ポリシーに適用する エンジンプロファイル |

エンジンプロファイルを自由に選択 ※特定のAIすべての通信を可視化したい場合は設定不要 |

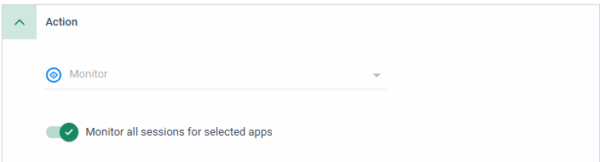

| 5 | Action | ポリシー合致したプロンプトへのアクション | ①アクション Block(ブロック・可視化も行う) Monitor(可視化のみ) Annoymize&Block(難読化&ブロック) Annoymize&Monitor(難読化&可視化) ※Monitor all sessions for selected appsにチェックを入れればエンジンプロファイルを選択不要になる ②通知 ③Frequency(頻度)(通知ON時のみ) ④通知先(通知ON時のみ) |

[Action]の項目で、Monitorとすると「可視化」のみ、Blockとすると「可視化&ブロック」、

Annoymizeは「難読化」で、制御したい情報(個人情報等)がAIに届く前に、Cato側で難読化して送信してくれます。

今回のように、特定のAIに対するプロンプトすべてを可視化したい場合には、記載しているように、

[Action]のMonitor all sessions for selected appsにチェックを入れましょう。

(エンジンプロファイルの設定が不要になります)

設定が完了した後は、[Save]を押下しましょう。

設定② ポリシー設定の有効化

設定完了したただけでは有効化されませんのでご注意ください。

以下画像の右側にある[Publish]を押下し、警告が表示された後、さらに[Publish]を押して有効化する必要があります。

画像のように「User Interaction Policy Enabled」にチェックが入っていれば、正常に有効化が完了しています。

可視化したプロンプトの確認方法

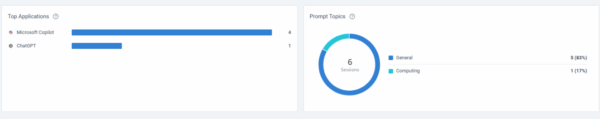

可視化したプロンプトの確認は、[AI Security]タブ – [Session Explore]メニューで行います。

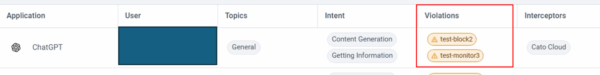

Session Exploreメニューでは、現状以下のように、User Interaction Policyで可視化・ブロックを設定したAIツールについて、以下のようなことが一目で確認できるダッシュボードを提供しています。

・どのAIツールが一番使われているか

・どんなジャンルの会話がよく実施されているか

・ポリシーによるプロンプト可視化・ブロック履歴(各ユーザー・セッションごと)

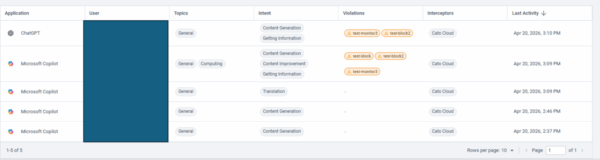

履歴をクリックしその後の画面で、[Reveal Session]を選択するとその履歴について、

実行されたプロンプト及びAIからのレスポンスを確認できます。

また、本項の検証については、プロンプトの可視化という比較的わかりやすい機能であり、かつAIインタラクションDLPの検証でもプロンプトの可視化を実施するため、省略させていただきます。

③ AIインタラクションDLP(Data Loss Prevention)

最後にAIインタラクションDLPの機能について、設定・確認方法の連携と検証を実施していきます。

といっても、エンジンプロファイルを設定し、アクションに「Block」や「Annoymize」を設定する以外は、設定・確認方法ともにほぼ可視化の際と同一です。

設定・確認方法

設定方法

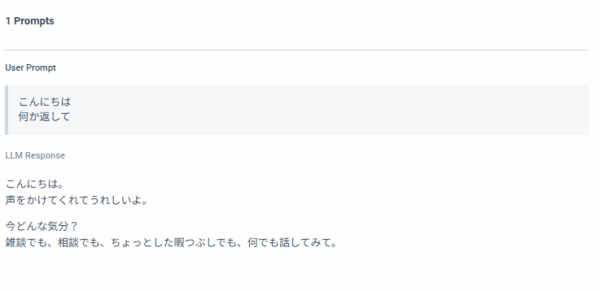

設定① エンジンプロファイルの作成

設定にはまず「エンジンプロファイル」と呼ばれる、

検知ルールやデータ識別方法の設定をまとめたプロファイルを作成する必要があります。

[AIセキュリティ]タブ – [Engine Profiles]メニューより、エンジンプロファイルの設定画面を開き、[New]ボタンを押して新規エンジンプロファイルを作成します。

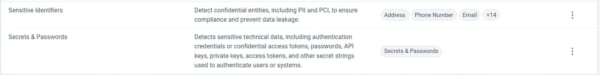

エンジンプロファイルは現在(2026/4)、カスタムプロファイルもしくは3つの定義済みプロファイルから

設定可能です。(定義済みプロファイルについては、随時アップデートも入る予定の模様)

| No. | 設定 | 説明 | 検知・制御可能な内容例 |

| 1 | Create a Custom Profile | 事前に用意されているDetector(検知ルール)や正規表現を用いて、独自プロファイルを作成する(=カスタムプロファイル) |

以下2つを選択可能 ・事前に用意されているDetectorの範囲で自由に組み合わせる ・自身でCustom Detectorを作成し、正規表現で実現できる範囲で、 自由に設定 |

| 2 | Sensitive Identifiers | PIIやPCIを含む機密情報を検知し、コンプライアンスの確保とデータ漏えいの防止 | 住所・電話番号・Emailアドレス・クレジットカード番号・口座番号・患者番号・パスポート番号等 |

| 3 | EU AI Act Support | AIに関連するリスク要因や規制対象データを検知し、EU AI Act へのコンプライアンス対応を実施 | 採用や従業員評価 |

| 4 | Secrets & Passwords | 認証情報や機密アクセス・トークンなどの 機密技術データの検知 |

パスワード、APIキー、秘密鍵、アクセストークンなど、ユーザーやシステムの認証に使用される秘密情報 |

用途に応じて設定出来たら、[Save]で保存します。

なお、一度設定したプロファイル設定は、削除しない限り再設定は不要です。

(プロファイル設定はポリシーごとに使いまわす)

設定② User Interaction Policyの設定

プロファイルが設定出来たら、「②プロンプト&アクションの可視化」で設定した「User Interaction Policy」を設定していきます。

設定項目はほぼ同じですので割愛しますが、エンジンプロファイルとして設定したいプロファイルを選択したうえで、適切なアクション(ブロック・難読化)を設定してください。

設定③ ポリシー設定の有効化

こちらも②プロンプト&アクションの可視化で実施したようにPublishを押下して、ポリシー設定を有効化しましょう。

これで、設定については完了です。

ブロック・難読化したプロンプトの確認方法

ブロック・難読化したプロンプトの確認方法は、可視化の際と同じ手順で[AI Security]タブ – [Session Explore]メニューで行います。

ブロック・難読化が適用された場合は、各セッション履歴項目うち[Viloations]の項目に設定したポリシーが表示されますので、そこでご判断ください。

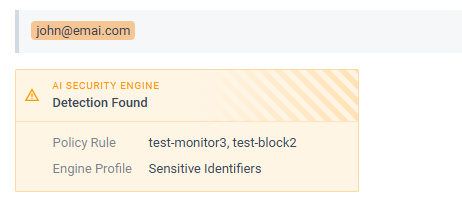

なお、ブロック・難読化された会話内容については、画像のように

適用されたポリシールールとそれに紐づくエンジンプロファイル名が表示されます。

検証~個人情報・パスワードの入力ブロック~

では検証として、実際にAIにダミーの個人情報やアクセスキーなどを入力し、

検知・難読化及びブロックしてくれるかを見ていきたいと思います。

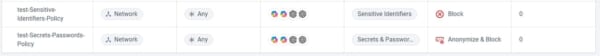

エンジンプロファイル・ポリシーの準備

まず、エンジンプロファイル・ポリシーの設定をしていきます。

エンジンプロファイルは定義済みの以下2つを利用しました。

・Sensitive Identifiers:個人情報関連のプロファイル設定

・Secrets & Passwords:キーやパスワード等を検知してくれるプロファイル設定

その後、それぞれのプロファイルごとに以下の名前でポリシーを用意しました。

(現状1ポリシーにつき1プロファイルのみ紐づけることが可能です)

・test-Sensitive-Identifiers-Policy

・test-Secrets-Passwords-Policy

なお、それぞれのアクションの挙動の違いを見るためにも、

test-Sensitive-Identifiers-Policyでは「Block」設定、

test-Secrets-Passwords-Policyでは「Annoymize&Block」(難読化&ブロック)設定としています。

その他の設定としては、適用ユーザーはAny、適用AIはCopilot、ChatGPTとしています。

これで、エンジンプロファイル・ポリシー側の設定は完了です。

AIにてプロンプト入力・送信

次に実際に生成AIのチャット画面からプロンプトを入力し、AIの利用ユーザー側からの見え方を確認します。

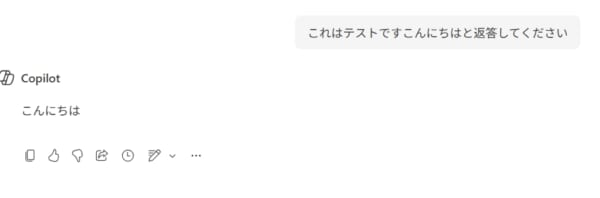

今回はCopilotを利用しました。

まずは、設定したポリシー(個人情報、パスワード関連)以外のプロンプトを入力していきます。

以下と入力してみました。

「これはテストです。こんにちはと返答してください」

画像の通り返答がありました。

ポリシーに引っかからない内容であれば、特に問題なく会話できそうですね。

次に、test-Sensitive-Identifiers-Policyに引っかかるように、ダミーの個人情報を入力します。

メールアドレス:test@email.com

結果、画像の通りポリシーに合致して、プロンプトがブロックされた旨の表示がされました。

(This message was blocked~の文言です)

Detectionには検知したポリシー名が記載されています。

AI側にはメールアドレスではなく、ブロック後に表示された文章が到達したようで、

それに関する返答が実施されていますね。

このように、ブロック設定を適用したプロンプトについては、Cato側でブロックし

自動で出力を変換してAIに送信してくれるようです。

次に、ダミーのキーとパスワードを入力して、難読化とブロックが実施されるかを見ていきたいと思います。

以下のようなAWSのアクセスキーを模したコードをプロンプトとして、実行します。

client = boto3.client(

‘s3’,

aws_access_key_id=’IABFAAOSFODNN7EXAMPLE’,

aws_secret_access_key=’JaXUtnFEMI/K7MDENG/bPxRfiCYEXAMPLEKEY’

)

上記プロンプトで実行したところ、

アクセスキーIDとアクセスキーの部分が、[SECRET_1]、[SECRET_2]のように難読化して送信されたのが確認できました。

難読化の場合は、プロンプト自体を全てメッセージ変換するのではなく、該当箇所のみを難読化する仕様のようです。

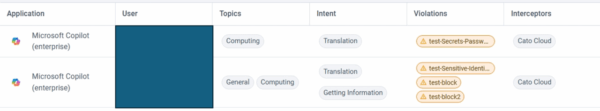

実行結果のCato管理コンソールからの確認

次に、Catoの管理コンソールから、実行されたプロンプトの履歴を確認します。

[AI Security]タブ – [Session Explore]メニューに進むと以下のように、

プロンプトをブロックした履歴が表示されていますね。

それぞれの履歴をクリックして、ユーザーとAIとの会話履歴を確認していきます。

まずはメールアドレスをブロックしたセッションから見ていきます。

画像のように、適用されたポリシー及びエンジンプロファイル名と、

ブロックされた具体的な箇所・及び実際にユーザーが送信しようとしたプロンプトが確認できました。

(test-Sensitive-identifiers-Policy以外でも検知されていますが、こちらは以前の検証にて利用していた

ポリシーですので気にしないでください)

次に、アクセスキーを難読化したセッションの履歴を確認します。

画像のように、適用されたポリシー・エンジンプロファイル名と、

ブロックされた具体的な箇所、及び対象箇所を「難読化」したうえで、ユーザーが送信したプロンプトが

表示されました。

難読化した場合は、Cato上でのプロンプト確認時も難読化された状態で表示される仕様のようです。

以上で検証は終了となります。

まとめ

生成AIは今後ますます業務で利用されていき、私たちの生産性向上に寄与してくれるでしょう。しかし、その一方で利用には常にセキュリティリスクが伴います。

そのため、AIの利用を完全に禁止するのではなく、安全に利用できる環境を整えることが重要です。

Catoのユーザー向けAIセキュリティの各種機能は、企業の情報システム部様・管理者様側から見た以下ニーズに対応しており、そういった環境の実現に非常に役立つと感じました。

1.社内で許可していないAI(シャドーAI)を利用しているユーザーの把握

2.従業員が実際に入力しているプロンプト・応答を、各AI・ユーザーごとに可視化・一元管理

3.個人情報やパスワード等の機密情報を含んだプロンプトの難読化・ブロック

4.独自ルールを設定し、特定の文言がプロンプトに含まれた際の難読化・ブロック 等

また別記事で、独自構築したAIアプリへのセキュリティ機能についても詳細解説させていただく予定です。

最後までご覧いただき、ありがとうございました。