本記事は 春のスキルアップ応援フェア2026 4/30付の記事です。 本記事は 春のスキルアップ応援フェア2026 4/30付の記事です。 |

こんにちは、SCSK木澤です。

AWS のセキュリティ運用の中核を担ってきたAWS Security Hubが2025年にリニューアルされ、機能が強化されました。

本記事では新しいAWS Security Hub(Advanced)の概要、新機能、使用例などについて解説します。

新しいAWS Security Hub(Advanced)について

経緯

従来の AWS Security Hub は 2018 年の登場以来、主に以下の役割を提供してきました。

- CSPM(Cloud Security Posture Management)

AWS Configと連携し、セキュリティ標準と照らし合わせ不適切な設定を検出 - 検出結果の一元管理

AWSの各種セキュリティサービス(Amazon GuardDuty、Amazon Inspector、Amazon Macie)の検出結果を1つのコンソールに集約

その後 2025年6月に行われたAWS re:Inforce 2025(※セキュリティに関わるカンファレンス) にて、高度化した「統合クラウドセキュリティソリューション」への進化が発表され、同年 12 月の AWS re:Invent 2025 で GA(正式提供)が発表されました。

以下ではリニューアルの内容について解説したいと思います。

なお、リニューアルに伴い、名称も変更されています。

- 新しく提供になったサービス ⇒ AWS Security Hub(Advanced)と表記

- 従来から提供されていた AWS Security Hub ⇒ AWS Security Hub CSPMに改称

少々ややこしいですが、本記事はこの表記で表現します。

新機能

新しく提供開始した AWS Security Hub(Advanced) では、単なる「集約」から「分析・判断」へと役割が進化しています。

- 統合セキュリティソリューション

Amazon GuardDuty(脅威)、Amazon Inspector(脆弱性)、Amazon Macie(機密データ)に加え、AWS Security Hub CSPMでの検出結果を一元的に集約・管理するハブとして進化。 - 露出の検出

複数のサービスから得た情報を相関分析し、「インターネットからアクセス可能」かつ「脆弱性がある」といった、真に重大なリスクをニアリアルタイムで特定。自動でリスクの優先順位付けを行います。

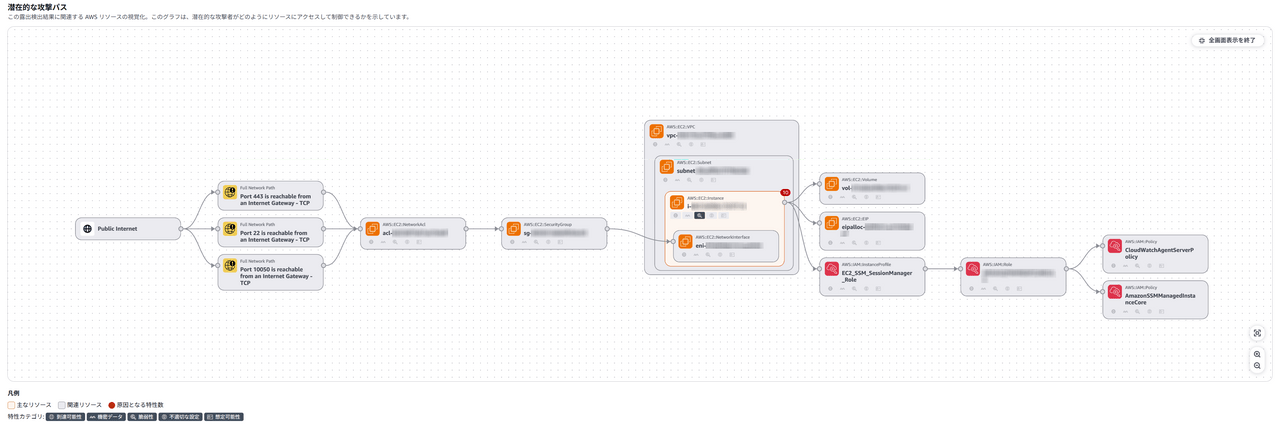

- 攻撃パスの可視化

攻撃者がどのようにリソースへ侵入し、どのデータ(S3 等)まで到達し得るのかをグラフィカルに表示します。潜在的な侵害ルートが一目で把握可能です。

- ダッシュボードの強化

「トレンド概要」機能により、過去 1 年分のセキュリティ改善状況を日次・週次で可視化。組織のセキュリティレベルが向上しているかを定量的に把握できます。

- サードパーティーとの統合

AWS Security Hub Advanced で受け取った検出結果をServiceNowやAtlassianのJira Service Managementに送信できます。また、露出の検出結果は、Open Cybersecurity Schema Framework (OCSF) スキーマでフォーマットされており、サードパーティーのセキュリティツールとの統合も容易になります。

露出検出

何と言っても自動的な相関分析、リスクの優先順位付けが目玉機能かと思います。

同じ脆弱性が見つかったとしても、システム構成により影響(緊急度)は異なるはずです。

例えば、EC2インスタンス上でのソフトウェアに脆弱性が発見されたとして、当該ソフトウェアがインターネットに公開されていれば影響が大きくなりますし、当該インスタンスに付与されているインスタンスプロファイルの設定でS3にアクセスできて、アクセスできる範囲のS3バケットに機密データがあればより深刻になるはずです。

新しい AWS Security Hub(Advanced)では、Amazon Inspectorで検出された脆弱性やAWS SecurityHub CSPMで検出された設定不備、Amazon Macieで検出された機密データの存在、これらを統合して相関付けて、重要度を判定します。

新しい AWS Security Hub(Advanced)では露出の検出結果の重大度を決定するために、以下の要素を使用しています。

- 発見のしやすさ

ポートスキャンやインターネット検索など、リスクのあるリソースを発見するための自動ツールの利用可能性があるか。 - 悪用のしやすさ

攻撃者がリスクを悪用できる容易さ。公開されているサイトであればより迅速にリスクを悪用できる。 - 悪用の可能性

データ駆動型スコアリングシステム Exploit Prediction Scoring System (EPSS) などの外部シグナルと、内部の脅威インテリジェンスの両方を使用して、リスクが悪用される確率を判断する。 - 認知度

リスクがどの程度公になっているか、あるいは、自動化された攻撃手法が存在しているか。 - 影響

攻撃を受けた際の潜在的な被害。データ漏洩やデータ破損に繋がる可能性があるか。

料金

料金モデルも大きく変わりました。

従来の「チェック実行数ベース」の課金から、把握しやすい「リソースユニットベース」へと移行しています。

従来のAWS Security Hub(CSPM)では、「セキュリティチェック(コンプライアンスチェック)」の実行数に基づいた課金体系であり、チェックが行われるたびに費用がカウントされる体系でした。有効化しているセキュリティ標準(AWS Foundational Security Best Practices, CIS, PCI DSSなど)の数や、対象となるリソースの数によって変動し、見積が難しい状況でした。

新しいAWS Security Hub(Advanced) では、「リソースユニット」単位の課金体系に変更になります。

監視対象のリソース数に基づき月額のリソースユニット単価で課金されます。チェック回数やスキャン回数には依存しません。

なお、東京リージョン(ap-northeast-1)の場合、1リソースユニットあたり月額 $4.10 となります。

| リソースタイプ | ユニット換算比率 |

|---|---|

| Amazon EC2 インスタンス | 1インスタンス = 1ユニット |

| AWS Lambda 関数 | 12関数 = 1ユニット |

| Amazon ECR コンテナイメージ | 18イメージ = 1ユニット |

| AWS IAM ユーザーおよびロール |

125リソース = 1ユニット

|

なお、Amazon GuardDuty の脅威分析(ログ分析)や Amazon Inspector の Lambda コードスキャンなどは、リソースユニット単位の課金には含まれず、追加料金として課金されます。こちらは統合されている各サービス(Amazon GuardDutyやAmazon Inspector)の従来の料金体系に基づいて個別に課金される仕組みとなり、主ななものとしては以下があります。

- Amazon GuardDuty

- CloudTrail管理イベントの分析: 100万イベントあたり $4.72

- その他のログ分析: 1GBあたり 〜$0.649

(VPC フローログ、Route 53 DNS クエリログ、S3 データイベント、EKS 監査ログ、Lambda ネットワークログ)

- Amazon Inspector

- Lambdaコードスキャン: Lambda関数の月平均数ごとに $0.495

料金について、詳しくは公式ページあるいはコンソール内の見積ページをご覧下さい。

設定手順

さて、私の環境でも有効化してみました。

なお本環境ではAWS Organizationsによるマルチアカウント環境が有効になっており、その前提での手順となります。

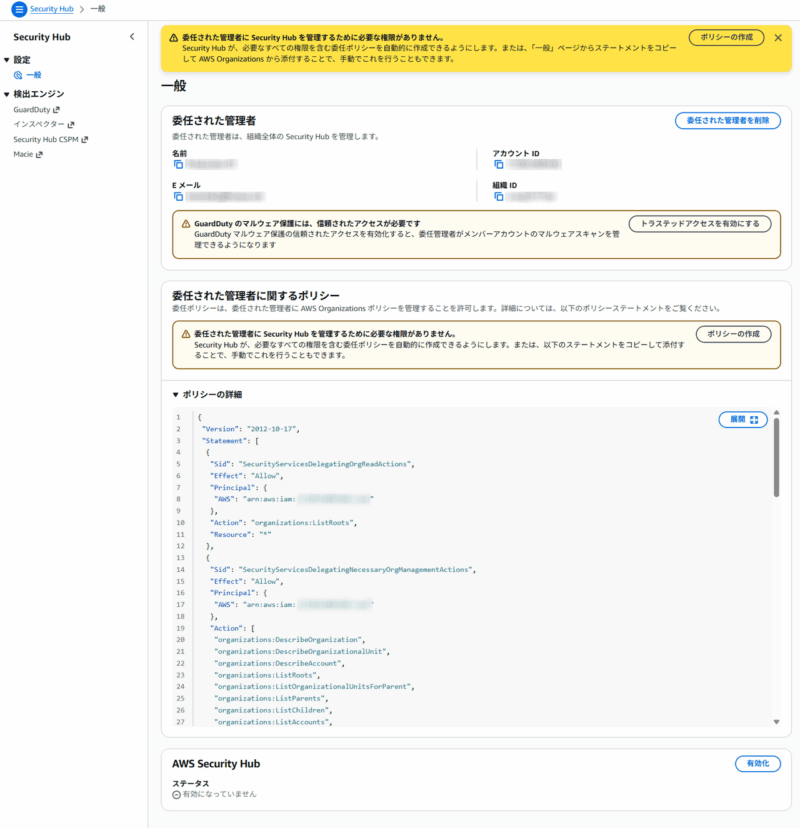

Organizations管理アカウントでの設定

まず、Organizations組織の管理アカウントよりAWS Security Hub(Advanced)を設定します。

本AWSアカウントでは従来からAWS Security Hub(CSPM)の委任管理者を有効にしていたため表示されました。委任管理者の設定は共通のようです。

画面上部に警告が出ているように、委任権限が不足していますのでポリシーを作成します。

上記のスクリーンショットで「アカウントの有効化」にチェックが入っておりますが、後述の手順でセキュリティ管理者側でも有効にできるため必ずしも必要ありません。

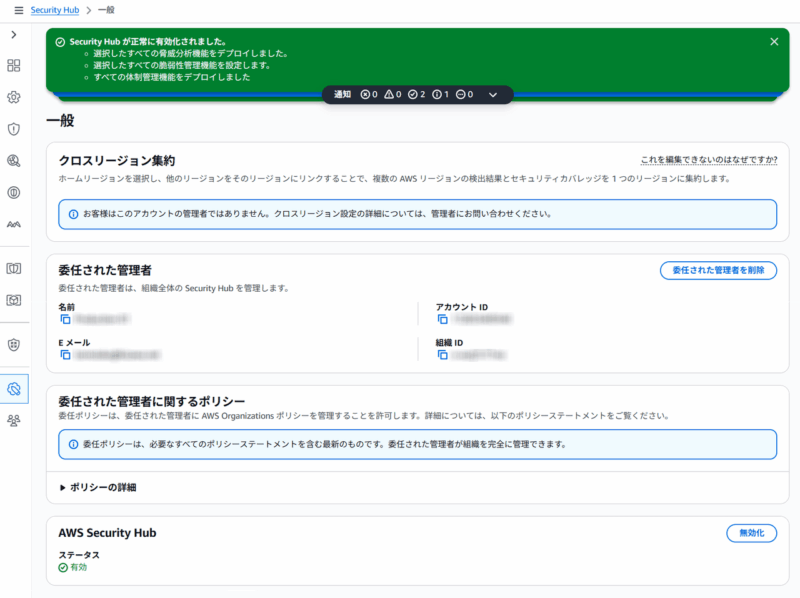

組織管理者側での設定が完了しました。

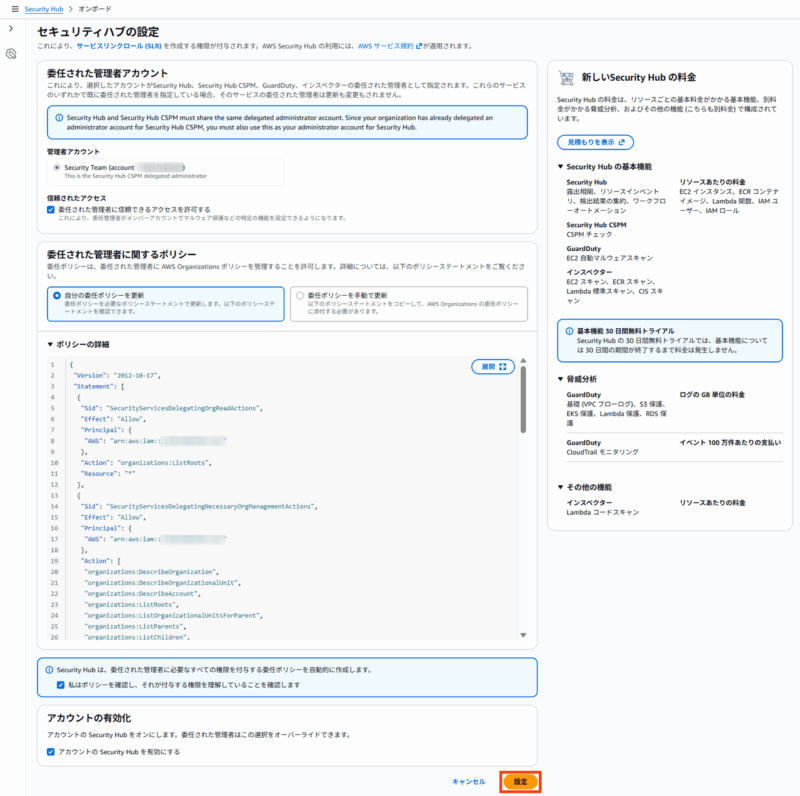

委任セキュリティ管理者アカウントでの設定

続けて委任セキュリティ管理者側で詳細の設定を行います。

同様の手順でAWS Security Hub (Advanced)を有効化します。

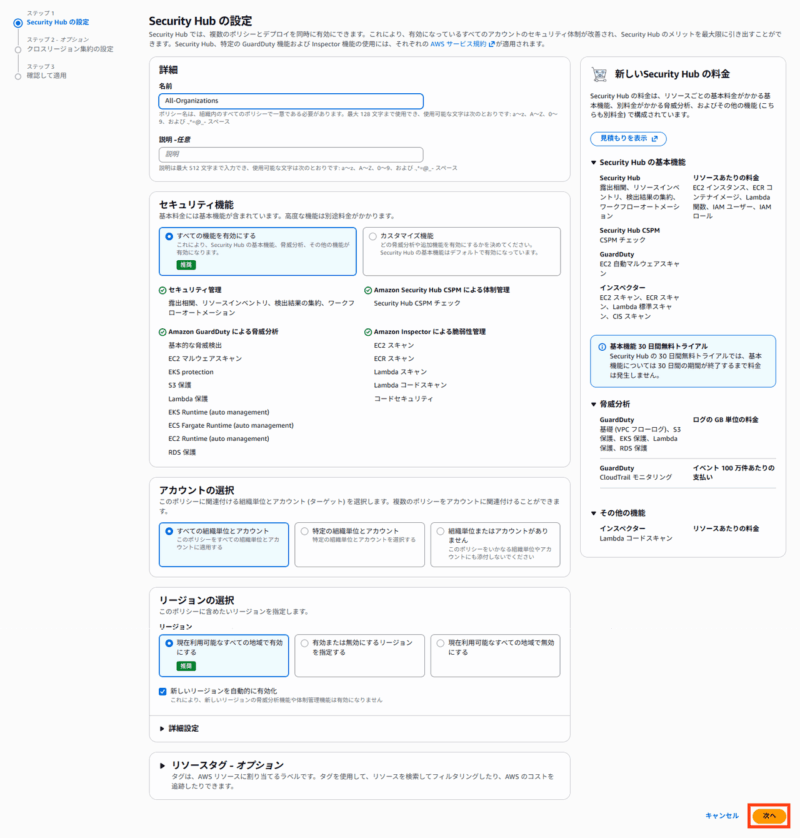

続けて詳細な設定を行います。

機能制限やリージョンの指定等を行うことが可能です。

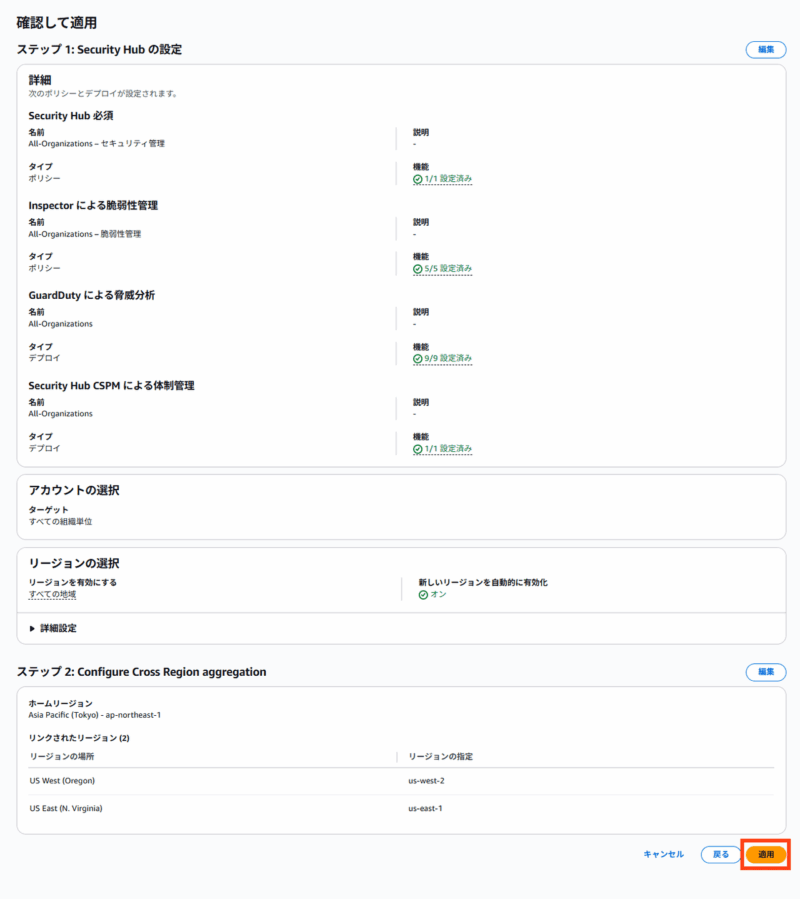

内容を確認し適用を行います。

これで設定完了です。

検出例

さて、設定が完了したことで検出された内容も見ていきたいと思います。

AWS Security Hub (Advanced)の新しいコンソールでは、以下の内容を一元的に集約・管理することが可能です。

AWS Security Hub (Advanced)の新しいコンソールでは、以下の内容を一元的に集約・管理することが可能です。

- 概要 : ダッシュボード

- 脅威 : Amazon GuardDutyの検出結果

- 露出 : 潜在的な脅威・リスクを表示(後述)

- 脆弱性: Amazon Inspectorの検出結果

- 体制管理 : AWS Security Hub CSPMの検出結果

- 機密データ : Amazon Macieの検出結果

- インベントリ

- 全ての検出結果:上記の全ての検出結果

- リソース:セキュリティに特化したインベントリ管理

- 管理

- 統合:サードパーティー製品との管理統合

- オートメーション:AWS SecurityHub(Adv検出結果によるオートメーション

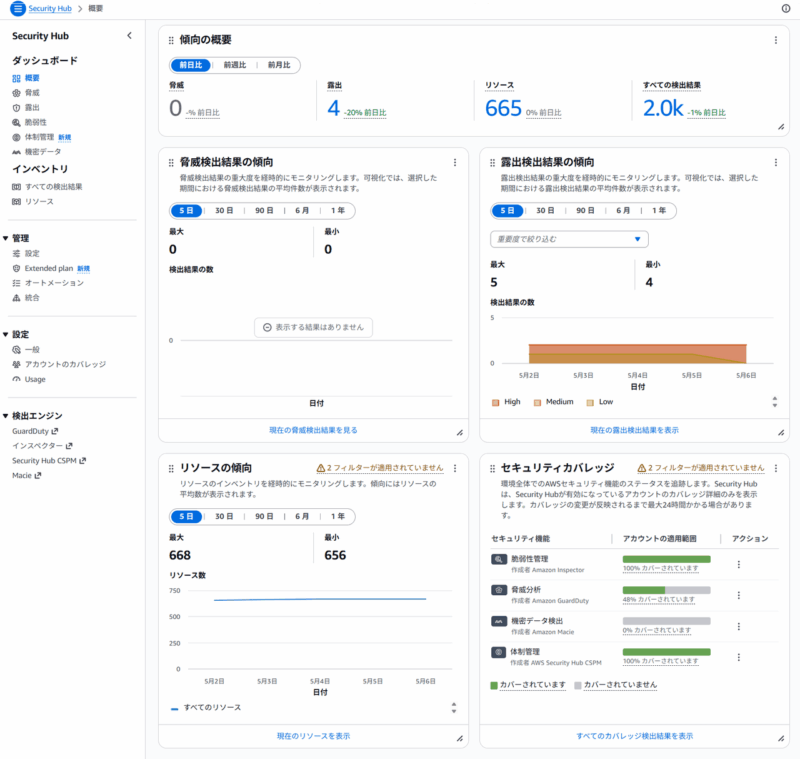

概要(ダッシュボード)

「概要」のダッシュボードでは検出結果の概要と、最大で過去1年間の傾向が追跡できるトレンド機能が提供されます。

(2026/4現在)デフォルトの構成ではこのような構成になっており、カスタマイズ可能です。

これらの情報を統合的に表示することで、セキュリティ担当者が「どこから優先的に対応すべきか」を迅速に判断できるようになります。

- トレンド情報(履歴データ)

セキュリティ体制が改善しているか、あるいは悪化しているかを時系列で追跡できます。- トレンド概要:セキュリティスコアや検出結果の推移を、前日比・前週比・前月比で比較表示します。

- 長期的な分析:最大1年分の履歴データを確認でき、5日間〜1年までの期間でリスクの平均数などを視覚化します。

- リスクと脅威の要約

複数のソースから集約されたシグナルを整理して表示します。- 脅威の概要:Amazon GuardDutyが検出した悪意のあるアクティビティや、疑わしい動きのサマリーを表示します。

- 露出(エクスポージャー)の概要:脆弱性、設定ミス、到達可能性などを相関分析し、インターネットからアクセス可能な重大なリスクを優先順位付けして表示します。

- リソースとカバレッジ

管理下内の状況を可視化します。- リソース概要:検出結果の重大度に基づき、リスクの高いリソースを優先的に一覧表示します。

- セキュリティカバレッジ:組織内の各アカウントやリージョンにおいて、GuardDuty、Inspector、Macie、Security Hub CSPMのサービスが有効になっているか(監視の死角がないか)を把握できます。

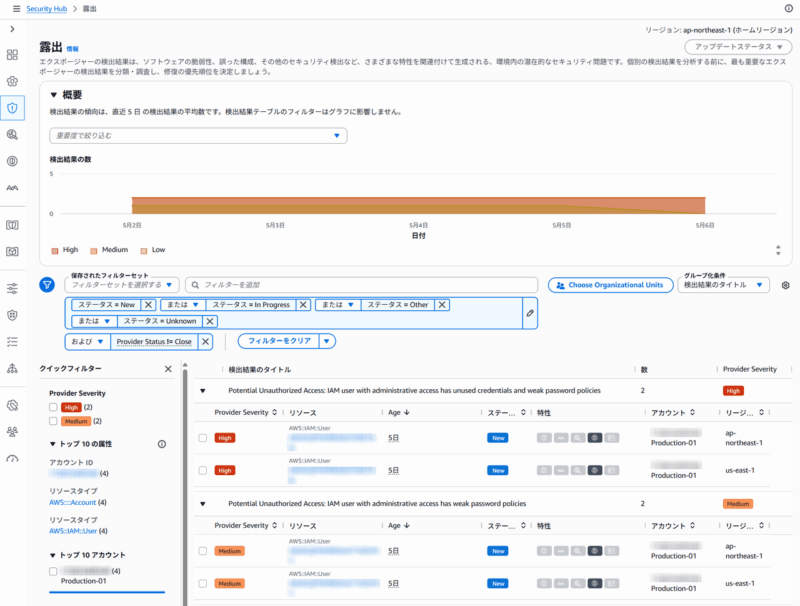

露出(潜在的な脅威・リスク)

露出の画面では自動的に相関分析し、リスクのレベルを判定した結果が表示されます。

上記のスクリーンショットではIAMユーザに紐付いているアクセスキーについて、パスワードポリシーが脆弱なこと、最近利用されていないことなどが指摘になっていますね。

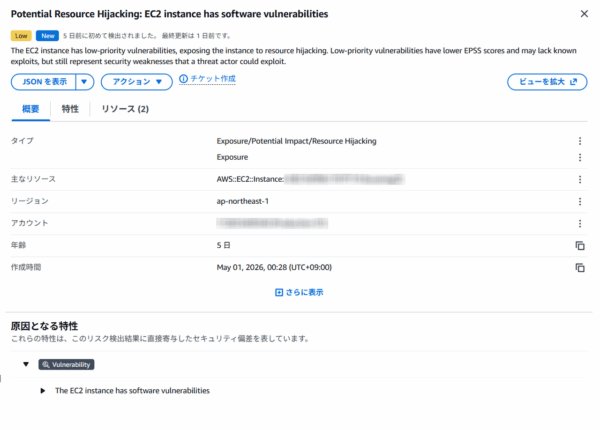

1つ1つの検出結果をクリックすると、詳細が表示されます。

(こちらはEC2インスタンス上のソフトウェアで脆弱性が発見された例です)

その脆弱性を利用した潜在的な攻撃パスを表示することができます。

その脆弱性を利用した潜在的な攻撃パスを表示することができます。

非常にわかりやすくてよいですね。

まとめ

新しいAWS Security Hub(Advanced)では、従来の「クラウドセキュリティ態勢管理(CSPM)」サービスから、複数のセキュリティシグナルを相関分析する「統合クラウドセキュリティソリューション」へと進化を遂げました。

やはり最大の技術的進歩は、Amazon GuardDuty、Amazon Inspector、Amazon Macie などの検出結果を統合・相関させ、リソースの「露出(エクスポージャー)」と「潜在的な攻撃パス」を可視化した点にあると思います。

上記の使用例のように、システムにおけるリスクが自動的にランク付けされわかりやすく表示されることによって、セキュリティ担当者にて「どこから優先的に対応すべきか」を迅速に判断できるようになって迅速なインシデント対応が可能になります。

費用(料金)は増加する環境が多いと思いますが、運用の効率化とセキュリティ向上を天秤にかければ、本番環境での採用は非常に有力な選択肢になるはずです。

ぜひ導入を検討頂ければと思います。